Schulen Sie Ihre Teams messbar und erfüllen Sie NIST-Anforderungen.

NIST Cybersecurity Framework 2.0: Governance, Maturity und praktische Umsetzung

Das NIST Cybersecurity Framework 2.0 erweitert den Scope auf alle Organisationen und führt Governance als sechste Kernfunktion ein – Ihr Praxis-Guide.

Inhalt

- Was ist NIST?

- NIST 1.1 vs. 2.0

- 6 Core Functions

- NIST 2.0 umsetzen

- Messbarkeit der Maturity Levels

- Zertifizierung

- NIST 2.0 vs. ISO 27001

Überblick: NIST 2.0

- Das NIST Cybersecurity Framework 2.0 führt Govern als sechste Kernfunktion ein und stärkt Governance-Aspekte

- NIST CSF 2.0 richtet sich an alle Organisationen – nicht nur kritische Infrastrukturen

- Awareness-Training und Phishing-Simulationen erfüllen zentrale Protect- und Detect-Anforderungen

- Implementation Tiers von Partial bis Adaptive ermöglichen Reifegrad-Messung

- NIST Cybersecurity Framework 2.0 und ISO 27001 ergänzen sich als Enterprise Security Frameworks ideal für technische und zertifizierbare Security

Was ist NIST?

Das National Institute of Standards and Technology (NIST) ist eine Forschungseinrichtung des US-Handelsministeriums, die keine regulierende Funktion hat. Was NIST entwickelt – von Atomuhren über Verschlüsselungsstandards bis zu Cyber-Security-Richtlinien – dient weltweit als Referenz. In der National Vulnerability Database (NVD) werden Sicherheitslücken basierend auf dem Security Content Automation Protocol (SCAP) erfasst. Für Unternehmen bedeutet das: Sie behalten den Überblick über Schwachstellen und können große Teile der Überwachung automatisieren.

Die Richtlinie SP 800-207 definiert die NIST-Zero-Trust-Architektur – und die hat Security-Konzepte grundlegend umgekrempelt. Das Prinzip dahinter: „Never trust, always verify“. Statt sich auf eine einmalige Anmeldung zu verlassen, wird ständig überprüft, wer gerade worauf zugreift. Im Mittelpunkt steht Identity Management, kombiniert mit strikten Zugriffsregeln und lückenloser Überwachung.

2014 entstand das NIST Cybersecurity Framework nach einer präsidentiellen Executive Order zum Schutz kritischer Infrastrukturen. Am 26. Februar 2024 erschien das NIST 2.0 – die bedeutendste Überarbeitung seit zehn Jahren. Der Anwendungsbereich wurde massiv erweitert, und mit Govern kam eine vollständig neue Governance-Funktion hinzu.

NIST CSF 1.1 vs. 2.0: Die wichtigsten Änderungen

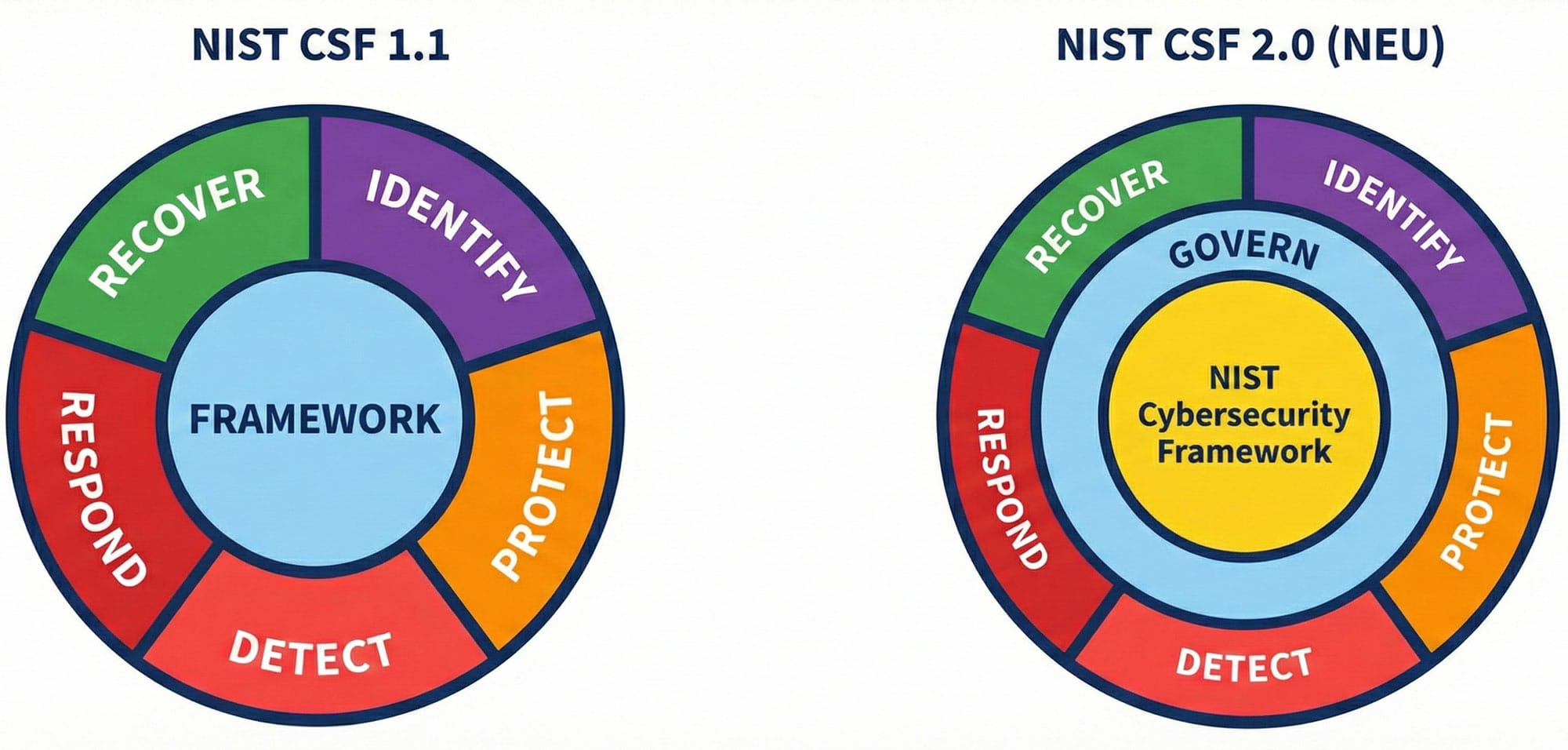

Vom NIST CSF 1.1 zum NIST CSF 2.0 hat sich strukturell und inhaltlich einiges getan. Das NIST Cybersecurity Framework wurde zukunftsfähiger und praxisnäher:

Key Changes in NIST CSF 2.0

- Sechste Core Function „Govern“: Was im NIST CSF 1.1 über alle Funktionen verteilt war, bündelt das NIST 2.0 zentral – Governance steht jetzt im Zentrum

- Erweiterte Zielgruppe: Das NIST Cybersecurity Framework 2.0 spricht nicht mehr nur kritische Infrastrukturen an, sondern alle Organisationen von Non-Profits bis Konzerne

- Supply Chain Risk Management: Lieferantenbeziehungen, Risiko-Priorisierung und vertragliche Security-Anforderungen rücken stark in den Fokus

- Sichere Softwareentwicklung: DevSecOps und Software Supply Chain Security bekommen im NIST 2.0 deutlich mehr Gewicht

- Vereinfachte Sprache: Security Controls sind im NIST Cybersecurity Framework 2.0 verständlicher und praktikabler beschrieben

- Bessere Integration: Das NIST CSF 2.0 harmoniert nahtlos mit NIST SP 800-161 (Cybersecurity Supply Chain) und SP 800-218 (Secure Software Development)

Der visuelle Unterschied fällt sofort auf: Das NIST CSF 1.1 zeigte fünf Funktionen als Kreislauf auf gleicher Ebene. Im NIST 2.0 steht Govern zentral und beeinflusst alle anderen Funktionen.

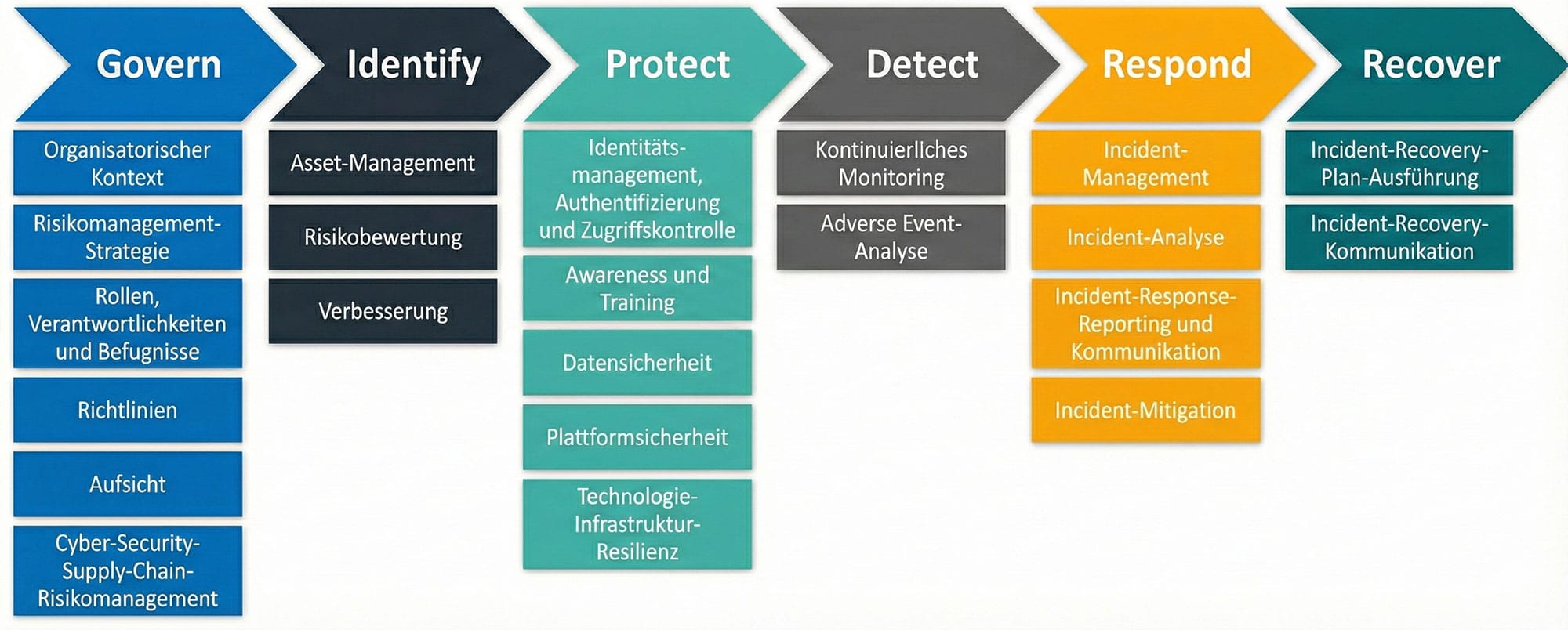

Die 6 Core Functions des NIST Cybersecurity Framework 2.0

Govern (GV)

Governance schafft die strategische Grundlage fürs gesamte Cyber-Security-Risikomanagement im NIST Cybersecurity Framework 2.0. Dazu gehören Risikomanagement-Strategie, Rollendefinitionen, Verantwortlichkeiten und die Überwachung der Security-Strategie. Entscheidend: Cyber-Security wird in die Enterprise-Risk-Management-Strategie (ERM) integriert – Cyber-Risiken stehen auf Augenhöhe mit finanziellen und operationellen Risiken. Die Human-Risk-Management-Plattform quantifiziert menschliche Risiken und unterstützt datenbasierte Führungsentscheidungen.

Identify (ID)

Bevor Sie Risiken im NIST 2.0 managen können, müssen Sie wissen, welche Assets existieren. Daten, Hardware, Software, Systeme, Mitarbeitende, Lieferanten – und die damit verbundenen Risiken. Diese Funktion legt die Basis für risikobasierte Priorisierung, konsistent mit der Govern-Strategie des NIST Cybersecurity Framework. Cyber-Security-Awareness-Training sensibilisiert Mitarbeitende für Bedrohungen und hilft bei der Asset- und Risiko-Identifikation.

Protect (PR)

Schutzmaßnahmen im NIST CSF 2.0 senken Wahrscheinlichkeit und Impact negativer Security-Events. Identity Management, Authentication, Access Control, Data Security, Platform Security – die Liste ist lang. Awareness-Training ist in dieser Funktion des NIST Cybersecurity Framework 2.0 unverzichtbar – es macht aus Mitarbeitenden die stärkste Verteidigungslinie gegen Social Engineering. Dazu kommt die Resilienz der Tech-Infrastruktur, die Ihre kritischen Geschäftsprozesse am Laufen hält.

Detect (DE)

Hundertprozentige Sicherheit gibt es nicht, selbst mit den besten Schutzmaßnahmen. Genau deshalb braucht es die Detect-Funktion des NIST 2.0: Sie spürt Anomalien, Kompromittierungsindikatoren und potenzielle Bedrohungen zeitnah auf. Mit kontinuierlichem Monitoring und Adverse Event Analysis legen Sie die Grundlage für erfolgreiche Incident Response im NIST Cybersecurity Framework. Phishing-Simulationen testen realistisch die Wachsamkeit Ihrer Teams und zeigen Schwachstellen auf.

Respond (RS)

Sobald ein Incident entdeckt wurde, greift die Respond-Funktion des NIST CSF 2.0. Sie regelt, wie Sie Vorfälle konkret handhaben: vom ersten Management-Schritt über die Analyse und Schadensbegrenzung bis zum Reporting und zur Kommunikation. Deshalb müssen Sie im Vorhinein klar definieren, wer bei welchen Incidents intern und extern informiert werden muss – das schließt Stakeholder genauso ein wie Behörden. Je schneller Ihre Teams reagieren und je enger die Zusammenarbeit, desto geringer die Auswirkungen.

Recover (RC)

Nach einem Incident steht die Wiederherstellung im Vordergrund. Die Recover-Funktion des NIST Cybersecurity Framework 2.0 umfasst Incident Recovery Plan Execution und Incident Recovery Communication. Planen und testen Sie Recovery parallel zu Response – nur so sind Sie im Ernstfall handlungsfähig. Ziel: minimale Auswirkungen und schnelle Rückkehr zum Normalbetrieb.

Awareness-Training für NIST 2.0

NIST 2.0 umsetzen: Schritt für Schritt zum adaptiven Cyber-Security-Risikomanagement

Die Implementierung des NIST Cybersecurity Framework 2.0 folgt vier klaren Schritten:

Schritt 1: Status-quo-Analyse durchführen

Erstellen Sie ein Current Profile, das Ihren aktuellen Security-Status im NIST CSF 2.0 abbildet. Welche Outcomes der sechs Core Functions des NIST Cybersecurity Framework erreichen Sie bereits? Welche Kontrollen sind implementiert, wo bestehen Lücken? Diese Bestandsaufnahme ist die Basis für alles Weitere im NIST 2.0.

Schritt 2: Target Profile definieren

Das Target Profile definiert Ihre gewünschten Outcomes – abgestimmt auf strategische Ziele und Risikomanagement-Anforderungen des NIST Cybersecurity Framework 2.0. Berücksichtigen Sie die Risiko-Appetit- und Risikotoleranz-Schwellenwerte aus Govern. So wissen Sie, wo Ihre Organisation mittelfristig stehen soll.

Schritt 3: Maßnahmen priorisieren

Die Gap-Analyse zwischen Current und Target Profile zeigt konkrete Handlungsfelder im NIST 2.0. Priorisieren Sie nach Risiko-Impact, verfügbaren Ressourcen und Machbarkeit. Dokumentieren Sie als Risk Register, Risk Detail Report oder Plan of Action and Milestones (POA&M).

Schritt 4: Roadmap mit klaren Verantwortlichkeiten erstellen

Ihr Action Plan braucht definierte Verantwortlichkeiten, Ressourcen, Meilensteine und Deadlines für die NIST-Implementierung. Jede Maßnahme bekommt einen Verantwortlichen, ein Monitoring-System trackt den Fortschritt kontinuierlich. Aktualisieren Sie das Current Profile regelmäßig nach der Implementierung und passen Sie das Target Profile bei Bedarf an.

Implementation Tiers: Der Weg zu Adaptive Security

Das NIST CSF 2.0 unterscheidet vier Maturity-Levels:

Tier 1 – Partial: Security-Prozesse im NIST Cybersecurity Framework? Ad-hoc oder minimal. Ihr Risikomanagement läuft reaktiv, auf Angriffe ist Ihre Organisation nicht vorbereitet.

Tier 2 – Risk-Informed: Security-Policies existieren, die Implementierung des NIST 2.0 ist in Ihrem Unternehmen aber noch nicht vollständig. Sie kennen Risiken in der Theorie, haben aber (bislang) keine konsistente Bewertungsmethode.

Tier 3 – Repeatable: Die Security-Praktiken des NIST CSF 2.0 sind in Ihrer Organisation fest verankert. Sie sind dokumentiert und werden regelmäßig geprüft. Sowohl Risikomanagement als auch Datensicherheit laufen bei Ihnen nach klaren, standardisierten Abläufen.

Tier 4 – Adaptive: Security im NIST Cybersecurity Framework 2.0 durchdringt Ihre gesamte Organisation, wird laufend überwacht und reagiert flexibel auf neue Bedrohungen. Risikobewertungen nehmen Sie nicht nur bei Bedarf vor, sondern permanent – und Cyber-Risiken bekommen denselben Stellenwert wie finanzielle oder operationelle Risiken.

Adaptive Cyber-Security heißt: Ihre Sicherheitsmaßnahmen entwickeln sich mit der Bedrohungslandschaft. Moderne Human-Risk-Plattformen liefern Echtzeit-Daten über Verhalten und Risikolevel Ihrer Mitarbeitenden – so steuern Sie Maßnahmen dynamisch.

Adaptive Security erreichen

Mit SoSafe-Training von Tier 1 zu Tier 4 – messbar und kontinuierlich.

Wie sich die NIST CSF 2.0 Maturity Levels messen lassen

Das NIST CSF 2.0 macht Cyber-Security-Reifegrad messbar – durch Profiles und Implementation Tiers. Current Profiles zeigen den Ist-Zustand, Target Profiles den Soll-Zustand bezogen auf die Core Outcomes des NIST Cybersecurity Framework. Von Partial bis Adaptive werden die vier Tiers im Risikomanagement des NIST 2.0 immer ausgefeilter und strenger.

Wie bewerten Organisationen ihre Maturity im NIST CSF 2.0? Mit Key Performance Indicators (KPIs), die zeigen, wie gut Controls funktionieren, zum Beispiel die Patch-Geschwindigkeit, die Erfolgsrate von Phishing-Simulationen oder die durchschnittliche Reaktionszeit auf Incidents. Dazu kommen Key Risk Indicators (KRIs), die Risiken frühzeitig sichtbar machen. Sprechen Sie diese Zahlen regelmäßig mit Ihren Executives durch – gute Entscheidungen brauchen nun mal eine belastbare Datenbasis.Wann sollten Sie im NIST Cybersecurity Framework ein höheres Tier anstreben? Dann, wenn Ihre Risikosituation sich verschärft, regulatorische Anforderungen Sie dazu bringen oder die Kosten-Nutzen-Rechnung stimmt.

Das langfristige Ziel bleibt aber Tier 4 „Adaptive“ im NIST 2.0: Security, die mit der Bedrohungslandschaft mitwächst und Ihre Organisation dauerhaft widerstandsfähiger macht. Was heißt das konkret? Adaptive Organisationen haben ihre Systeme ständig auf dem Schirm, ziehen bei ihren Richtlinien regelmäßig mit Best Practices nach und binden Security-Daten in alle Unternehmensbereiche ein. Ein messbarer Reifegrad zeigt CISOs den ROI ihrer Investitionen ins NIST Cybersecurity Framework – Budgets lassen sich so datenbasiert begründen.

Zertifizierung: Wie funktioniert die NIST-CSF-Zertifizierung?

Anders als ISO 27001 verlangt das NIST Cybersecurity Framework keine formale Zertifizierung oder externe Audits. Das NIST CSF ist freiwillig, ein Leitfaden zur individuellen Anpassung. NIST selbst vergibt keine Zertifikate an Organisationen.

Drittanbieter bieten allerdings Zertifizierungen für Fachkräfte an, die das NIST CSF 2.0 implementieren oder beraten. „NIST CSF 2.0 Lead Implementer“ qualifiziert zum Beispiel für Entwicklung, Implementierung und Management von Security-Programmen nach dem NIST Cybersecurity Framework. Solche Zertifikate bestätigen individuelle Kompetenz – nicht die Compliance einer Organisation mit NIST 2.0.

Sie können das NIST CSF frei nutzen, ohne jemals ein Audit zu durchlaufen. Die Implementierung des NIST Cybersecurity Framework 2.0 dokumentieren Sie per Self-Assessment, Maturity Tiers und Organizational Profiles – formale Nachweise sind optional, außer Verträge oder Regulierung fordern sie explizit.

NIST Cybersecurity Framework vs. ISO 27001: Unterschiede und Synergien

Das NIST Cybersecurity Framework und ISO 27001 verfolgen dasselbe Ziel, nämlich Security-Risiken zu managen, gehen aber unterschiedliche Wege.

| Kriterium | NIST CSF 2.0 | ISO 27001 |

| Typ | Flexibles Framework, Guidance | Präskriptiver Standard, ISMS |

| Zertifizierung | Keine offizielle Zertifizierung | Formale Zertifizierung durch akkreditierte Stellen |

| Kosten | Kostenlos verfügbar | Audit- und Zertifizierungsgebühren |

| Ansatz | Outcome-orientiert, flexibel anpassbar | Requirements-basiert, obligatorische Anforderungen |

| Compliance-Nachweis | Self-Assessment, Profiles, Tiers | Externe Audits, Zertifikat |

| Internationale Anerkennung | Primär USA, zunehmend global | Weltweit anerkannt |

Die beiden Standards ergänzen sich hervorragend. Viele Organisationen bauen mit NIST CSF 2.0 eine technische Basis und formalisieren diese Controls mit ISO 27001 zum zertifizierbaren Management-System. Gemeinsame Prinzipien: risikobasierter Ansatz, Senior Management Support, kontinuierliche Verbesserung.

CISOs profitieren von beiden: Das NIST Cybersecurity Framework für flexible Control-Implementierung und Risk Communication auf Executive-Level, ISO 27001 für formale Zertifizierung, internationale Anerkennung und strukturiertes ISMS. Viele mappen NIST-2.0-Controls auf ISO-27001-Requirements – so bedienen Sie beide Standards effizient.

Hinweis: Dieser Artikel stellt keine Rechtsberatung dar. Er dient ausschließlich der allgemeinen Information und ersetzt keine individuelle juristische Prüfung. Für verbindliche Auskünfte zum NIST CSF 2.0 wenden Sie sich bitte an qualifizierte Rechtsberater oder die zuständigen Behörden.