NIS2

Cos’è NIS2?

La direttiva NIS2, evoluzione della precedente Direttiva sulla Sicurezza delle Reti e dell’Informazione, rappresenta una normativa fondamentale progettata per rafforzare la sicurezza informatica e proteggere le infrastrutture critiche in tutta l’Unione Europea (UE). Colmando le lacune della precedente direttiva e ampliando il suo raggio d’azione, la direttiva NIS2 amplifica le disposizioni di sicurezza, rafforza gli obblighi di segnalazione e migliora le capacità di gestione delle crisi.

Per comprendere la necessità e la rilevanza della direttiva NIS2, è necessario avere una visione completa del nostro ecosistema digitale sempre più interconnesso. L’infrastruttura digitale dell’Europa, vasta e complessa, supporta quasi ogni aspetto della vita e del commercio contemporanei. Questa interconnessione offre straordinarie opportunità di crescita e produttività, ma allo stesso tempo crea le condizioni per una moltitudine di potenziali minacce informatiche e vulnerabilità.

Rafforzando le difese digitali stabilite dalla Direttiva NIS del 2016 e estendendo la sua protezione, la direttiva NIS2 rappresenta un miglioramento nel nostro panorama informatico. Introdotta nel 2022, la nuova direttiva NIS2 risponde all’aumento di minacce informatiche sempre più sofisticate e dannose, stabilendo una solida strategia difensiva integrata e adattabile.

La situazione attuale del panorama delle minacce in Europa – perché NIS2?

Recentemente, il quadro delle minacce ha preso una direzione preoccupante, poiché gli hacker continuano a evolversi e innovare. I progressi tecnologici, in particolare gli strumenti basati sull’intelligenza artificiale, giocano un ruolo fondamentale, consentendo ai cyebercriminali di ideare minacce più sofisticate e di metterle in atto con grande efficacia. Insieme alla crescente professionalizzazione del settore del crimine informatico, è oggi più semplice che mai lanciare attacchi. Questo settore fornisce anche piattaforme per i criminali informatici che operano in modo simile alle tradizionali offerte SaaS.

A complicare ulteriormente questa rete complessa ci sono le tensioni globali e i conflitti nazionali, che si stanno sempre più manifestando nello spazio digitale. Gli attacchi sponsorizzati dallo stato, il cyber-spionaggio e la guerra cibernetica stanno emergendo come potenti strumenti, rendendo ancora più complicato il panorama delle minacce. Inoltre, l’aumento del lavoro remoto ha ampliato involontariamente le opportunità per i cybercriminali, che sfruttano vulnerabilità come dispositivi personali non sicuri e connessioni non affidabili.

La nostra Human Risk Review 2023 ha confermato queste tendenze: 3 professionisti della cybersecurity su 4 ritengono che il rischio informatico della loro organizzazione sia aumentato a causa dell’interconnessione tra geopolitica, IA e il passaggio al lavoro remoto. Inoltre, un’organizzazione su due è caduta vittima di un attacco informatico. Ciò che è ancora più preoccupante è che un terzo di questi professionisti prevede un’ulteriore violazione nel prossimo futuro.

Questo aumento delle minacce informatiche mette particolarmente a rischio settori essenziali e importanti. Questi settori rappresentano target privilegiati per i criminali informatici, principalmente perché ogni interruzione del servizio richiede una risoluzione immediata. Questa urgenza li rende vulnerabili al ricatto, con individui alla ricerca costante di guadagni finanziari. Per sottolineare questa vulnerabilità, i dati del 2022 di Statista hanno evidenziato che i settori dell’energia, dell’istruzione, della sanità, del governo, dei trasporti e dei media e telecomunicazioni sono tra quelli più frequentemente presi di mira dagli attacchi informatici.

Riconoscendo la portata di questa ondata di attacchi informatici, sono state introdotte misure regolatorie come la Direttiva NIS2 e il DORA. Questi sforzi legislativi rappresentano dei fari, guidando le organizzazioni europee attraverso queste acque turbolente. Il loro obiettivo principale è favorire una risposta coordinata, assicurando che le entità siano meglio equipaggiate per contrastare le minacce informatiche in continua evoluzione.

Quali sono gli obiettivi della NIS2?

NIS2 fa un passo in avanti nel campo della resilienza digitale e della gestione delle minacce. Oltre a potenziare la sicurezza informatica, NIS2 rappresenta una roadmap per arrivare a garantire prestazioni aziendali senza interruzioni, migliorare le collabourazioni e promuovere una forza lavoro ben preparata a mettere in atto comportamenti sicuri. Ecco ciò che NIS2 si prefigge di raggiungere:

- Implementare pratiche di gestione degli asset per identificare e proteggere i sistemi informativi e gli asset critici.

- Segnalare alle autorità competenti e assicurare una pronta reazione agli incidenti.

- Formulare e attuare strategie di sicurezza informatica insieme a protocolli di gestione del rischio.

- Stabilire protocolli per la gestione degli incidenti, obblighi di segnalazione e piani di risposta.

- Elabourare una strategia per garantire la continuità nella fornitura dei servizi critici durante gli incidenti informatici.

- Mettere in atto misure di sicurezza della supply chain per rivedere e garantire la sicurezza dei fornitori terzi.

- Fornire formazione e aumentare la consapevolezza tra i dipendenti riguardo ai protocolli di sicurezza informatica adeguati.

- Garantire che gli incidenti siano segnalati agli organismi competenti e mantenere la capacità di reagire agli incidenti.

- Eliminare le discrepanze e migliorare la comunicazione e la cooperazione tra gli Stati membri.

Da NIS a NIS2: Quali sono le principali novità?

La Direttiva NIS iniziale è stata introdotta come risposta alla crescente digitalizzazione, che ha portato nuovi e più gravi rischi per la sicurezza informatica, sia per le organizzazioni che per il pubblico in generale. Questi rischi dovevano essere affrontati per proteggere i servizi critici, le informazioni sensibili e il benessere degli individui e delle economie. Tuttavia, dopo la sua introduzione nel 2018, l’implementazione della Direttiva NIS è stata discontinua tra gli Stati membri, portando a un sistema frammentato in cui le organizzazioni non hanno attuato o hanno solo parzialmente attuato i requisiti. Una delle principali ragioni di ciò era che la definizione di provider di servizi essenziali variava tra gli Stati, evidenziando la necessità di una nuova legislazione più dettagliata e migliorata.

A seguito della necessaria revisione della Direttiva NIS, la Commissione Europea ha definito una nuova Direttiva NIS2 che si adatta alle attuali esigenze del mercato e colma le lacune della precedente. Più specificamente, la NIS2 amplia la definizione di fornitore di servizi essenziali, introduce una nuova organizzazione di coordinamento in caso di crisi, obblighi di segnalazione più rigorosi per le organizzazioni, un focus sulla sicurezza della supply chain, requisiti di “cyber hygiene”, l’introduzione di revisioni tra pari per migliorare la collabourazione tra gli Stati membri e un’espansione delle responsabilità personali per gli organi di gestione. Continua a leggere per scoprire di più su queste modifiche.

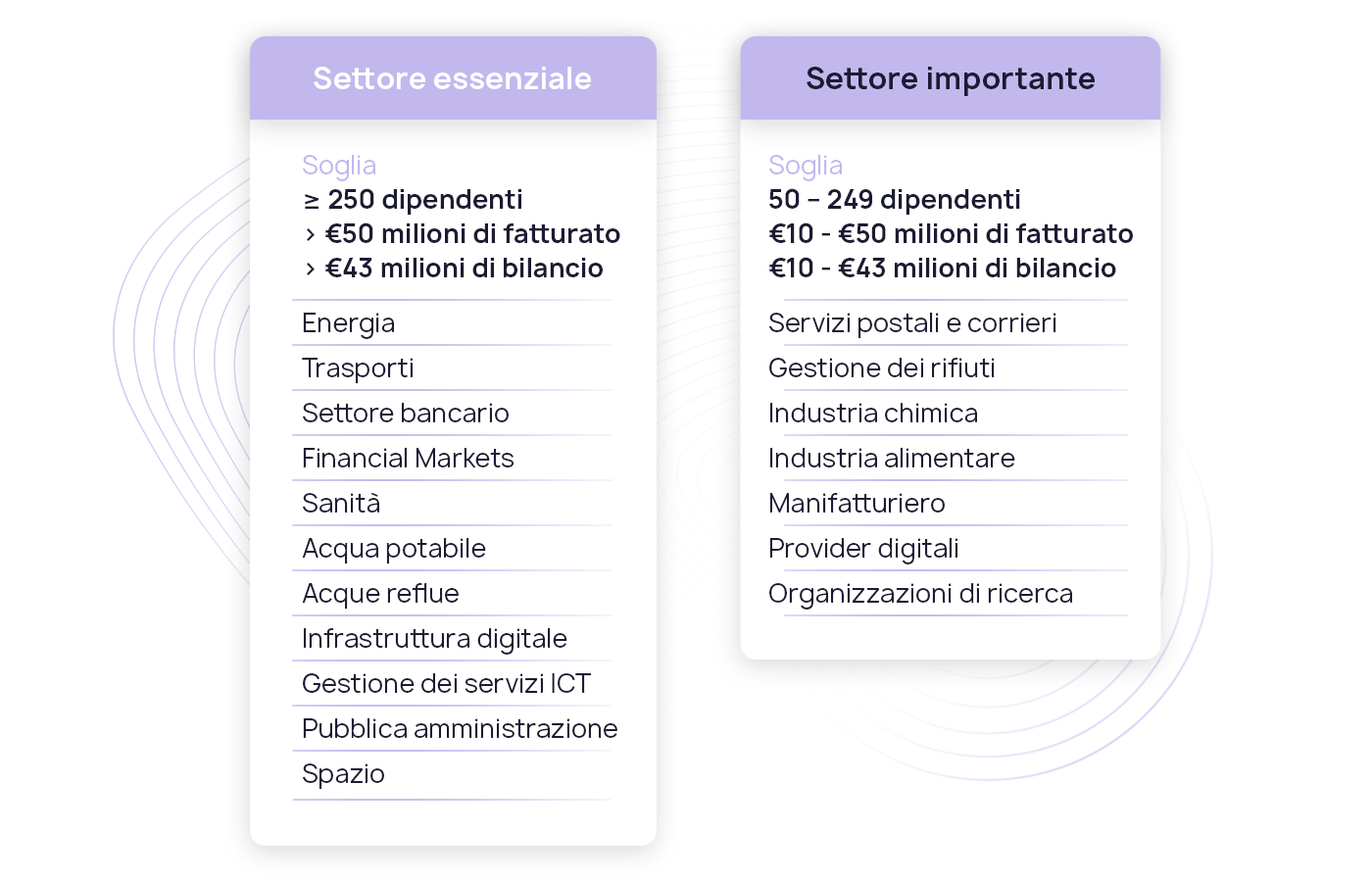

Entità e settori aggiuntivi

Il campo di applicazione di NIS2 si estende per includere ulteriori entità, comprendendo settori come la produzione chimica, la fabbricazione di dispositivi medici, la lavorazione alimentare e i servizi di social networking, tutti settori che non rientravano nella NIS. L’Articolo 3 di NIS2 perfeziona le classificazioni, sostituendo i termini “operatore di servizi essenziali” e “fornitore di servizi digitali” con “entità essenziali” ed “entità importanti”, determinate in base alla loro dimensione e al settore di appartenenza. Sebbene queste classificazioni comportino obblighi simili, le entità essenziali saranno soggette a un controllo normativo più rigoroso e a sanzioni più severe. Puoi trovare l’elenco completo delle entità che rientrano nell’ambito di applicazione di NIS2 qui sotto.

Rete dell’Organizzazione di Coordinamento per le Crisi Cibernetiche Europea (EU-CyCLONe)

Secondo l’Articolo 16, la Commissione formerà un’organizzazione EU-CyCLONe composta da rappresentanti degli Stati membri dell’UE incaricati di gestire le crisi informatiche e, se necessario, da rappresentanti della Commissione Europea. L’obiettivo principale di questa organizzazione è coordinare come i diversi paesi affrontano le principali problematiche legate alla sicurezza informatica attraverso i seguenti strumenti:

- Garantire che i paesi siano ben preparati a gestire gravi incidenti e crisi di sicurezza informatica.

- Sviluppare una conoscenza condivisa di ciò che sta accadendo durante questi incidenti e crisi.

- Valutare l’impatto di questi incidenti e suggerire modi per migliorare la situazione.

- Coordinare il modo in cui i paesi gestiscono questi incidenti e aiutare i leader politici a prendere decisioni al riguardo.

- Discutere e supportare i piani di risposta agli incidenti informatici di ciascun paese.

La Direttiva NIS2 istituisce anche un Gruppo di Cooperazione per facilitare lo scambio fluido di informazioni e la cooperazione tra gli Stati membri. EU-CyCLONe riferirà regolarmente al Gruppo di Cooperazione sugli incidenti e le tendenze rilevanti in materia di sicurezza informatica, specialmente quelli che riguardano le organizzazioni e i servizi essenziali. Entro il 17 luglio 2024, e ogni 18 mesi successivamente, l’organizzazione presenterà una relazione al Parlamento Europeo e al Consiglio, spiegando le proprie attività recenti.

Sicurezza della supply chain

L’Articolo 22 della NIS2 richiede alle organizzazioni di occuparsi della sicurezza nella loro rispettiva supply chain, inclusi i rischi connessi alle relazioni con i fornitori. Questo è cruciale perché molti attacchi informatici avvengono a causa di vulnerabilità nei fornitori terzi, quindi le organizzazioni devono valutare la qualità e la resilienza dei prodotti e dei servizi che utilizzano per garantire che non diventino un punto debole per i fornitori di servizi essenziali. È anche importante che le organizzazioni valutino come i loro fornitori terzi gestiscono la sicurezza informatica e se le misure attuali sono sufficientemente robuste per proteggere l’intera supply chain.

Le entità che forniscono servizi importanti agli Stati membri – come il servizio DNS, un registro di nomi TLD, la registrazione di nomi di dominio, il cloud computing, i data centre, le reti di distribuzione dei contenuti, i servizi forniti, la sicurezza o i fornitori di mercati online, motori di ricerca o social network – ma che risiedono al di fuori dell’Unione Europea, devono nominare un rappresentante all’interno dell’Europa. Il rappresentante sarà responsabile degli obblighi di conformità ai requisiti della NIS2 per l’organizzazione e della segnalazione degli incidenti di sicurezza.

Per garantire un livello comune di sicurezza informatica con tutti i fornitori e ridurre le possibilità di incidenti informatici, i fornitori di servizi essenziali devono includere le misure richieste nei contratti con i fornitori terzi.

Obblighi di segnalazione più rigorosi

Per garantire una risposta rapida, l’Articolo 23 della NIS2 richiede alle organizzazioni coinvolte di inviare una notifica preliminare al Computer Security Incident Response Team (CSIRT) o all’autorità competente nazionale, se applicabile, entro 24 ore dal verificarsi di un incidente cibernetico significativo, che sia tale da causare gravi interruzioni dei processi o perdite finanziarie per l’organizzazione, o che comporti danni materiali o immateriali considerevoli a un’altra persona. Se necessario, le organizzazioni possono anche chiedere assistenza per implementare eventuali misure di mitigazione. Le autorità risponderanno alla notifica, forniranno indicazioni su come gestire l’incidente e informeranno gli altri paesi coinvolti, se necessario.

Entro 72 ore dalla presa di consapevolezza dell’incidente, l’organizzazione interessata dovrà fornire dettagli sull’incidente e una valutazione iniziale del suo significato. Infine, entro un mese dalla presentazione della notifica dell’incidente, l’organizzazione dovrà fornire una relazione con una descrizione dettagliata della gravità dell’incidente, dell’impatto e della causa principale, nonché delle misure di mitigazione adottate dall’organizzazione.

Cyber igiene

Con l’evoluzione sempre più complessa e sofisticata delle minacce informatiche, è fondamentale che le organizzazioni mantengano un livello base di pratiche di cyber igiene.Essendo la base per la protezione delle infrastrutture essenziali, le organizzazioni dovrebbero implementare un livello comune di pratiche di sicurezza, che includano aggiornamenti regolari di software e hardware, cambi periodici delle password, gestione delle nuove installazioni, limitazione degli accessi con privilegi di amministratore e backup dei dati.

Inoltre, poiché molti attacchi avvengono tramite dispositivi connessi, la formazione dei dipendenti e la consapevolezza degli utenti riguardo le minacce informatiche comuni sono cruciali per creare un quadro proattivo di preparazione, migliorando la sicurezza complessiva dei fornitori di servizi essenziali nell’UE.

Revisioni tra pari

Come previsto nell’Articolo 19 della Direttiva NIS2, il Gruppo di Cooperazione creerà un sistema di revisioni volontarie tra pari affinché gli Stati membri possano imparare dalle esperienze condivise e migliorare la sicurezza informatica. Le revisioni copriranno argomenti come l’efficacia con cui i paesi implementano le misure di gestione del rischio in ambito di sicurezza informatica e gli obblighi di segnalazione, le capacità delle autorità competenti e il livello di assistenza reciproca e condivisione delle informazioni.

Le revisioni tra pari potranno essere effettuate in loco o virtualmente, seguendo un codice di condotta predefinito e con piena cooperazione tra le parti. Una volta completata la revisione, gli esperti di sicurezza informatica redigeranno una bozza di rapporto con i risultati e le raccomandazioni per migliorare la sicurezza informatica. Questi rapporti saranno inviati al Gruppo di Cooperazione e alla rete di sicurezza informatica competente e potranno essere resi pubblici se l’organizzazione oggetto della revisione lo desidera.

Responsabilità personali per gli organi di gestione

Gli Stati membri devono definire le multe e le sanzioni per le organizzazioni che non implementano le misure richieste dalla NIS2. Hanno tempo fino al 2025 per informare la Commissione di tali norme e misure. Oltre alle organizzazioni, l’Articolo 20 della NIS2 prevede anche la responsabilità personale per gli organi di gestione, come i consigli di amministrazione e i dirigenti delle organizzazioni, per far rispettare i requisiti di sicurezza informatica. Qualsiasi mancato adempimento può comportare sanzioni amministrative e multe considerevoli per la non conformità.

Quali entità rientrano sotto NIS2?

Come già detto, la NIS2 attuale si rivolge a un numero maggiore di organizzazioni rispetto alla versione precedente della NIS. In termini generali, l’attenzione è rivolta principalmente alle imprese che forniscono servizi essenziali e importanti, in particolare quelle con almeno 50 dipendenti o che generano un fatturato annuo di 10 milioni di euro.

Per affrontare il problema delle divergenze tra gli Stati membri sui criteri che definiscono i provider di servizi essenziali e importanti e garantire uniformità, la NIS2 suddivide le organizzazioni in due gruppi in base all’ambito: entità essenziali ed entità importanti. Inoltre, amplia l’ambito della NIS includendo, tra gli altri settori, i produttori di determinati beni e servizi digitali.

Con le nuove modifiche, la NIS2 stabilisce la soglia per le entità essenziali: le aziende con almeno 250 dipendenti, un fatturato annuo di 50 milioni di euro e un bilancio di 43 milioni di euro, che operano nei settori dell’energia, dei trasporti, bancario, mercati finanziari, sanità, acqua potabile, acque reflue, infrastrutture digitali, gestione dei servizi ICT, amministrazione pubblica e spazio. Le entità importanti sono quelle con meno di 250 dipendenti, un fatturato annuo superiore a 10 milioni di euro ma non superiore a 50 milioni di euro, e un bilancio annuale non superiore a 43 milioni di euro, che operano nei servizi postali e di corriere, gestione dei rifiuti, industrie chimiche, alimentazione, manifattura, fornitori digitali e organizzazioni di ricerca.

Si noti che un’entità che supera il limite per il settore importante ma non viene definita come entità essenziale è tenuta a rispettare questa legge come impresa importante.

Le stesse misure di sicurezza informatica e i requisiti di segnalazione si applicano sia alle entità essenziali che a quelle importanti. Tuttavia, le due categorie sono soggette a regimi di supervisione e penalità diversi. Le entità essenziali sono soggette a supervisione fin dall’implementazione, mentre le entità importanti saranno sottoposte a controllo solo se si riceve una prova di non conformità.

Anche se un’organizzazione non soddisfa i criteri per essere considerata entità essenziale o importante, può comunque scegliere di conformarsi alla NIS2 per migliorare il proprio sistema di sicurezza informatica. Per registrarsi, le entità dovranno fornire il loro nome, indirizzo, numero di registrazione, il settore di appartenenza secondo la NIS2, lo Stato, i dettagli di contatto e un elenco degli indirizzi IP assegnati.

DORA e NIS2: Un overview comparativa

Per affrontare le crescenti sfide degli attacchi informatici e proteggere i sistemi essenziali e le infrastrutture digitali dell’Europa, la Commissione Europea ha recentemente introdotto due misure legislative chiave: la NIS2 – di cui si parla in questo articolo – e il Digital Operational Resilience Act (DORA). Entrambe condividono simili tempistiche di attuazione: DORA è stato inizialmente proposto nel 2020 e finalizzato nel 2023, mentre la NIS2 è stata introdotta e pubblicata nel 2022 ed è entrata in vigore nel gennaio 2023.

Entrambi i regolamenti mirano a migliorare la resilienza informatica delle organizzazioni in Europa, ma si concentrano su settori diversi. La NIS2 amplia la precedente Direttiva NIS e mira a standardizzare la sicurezza informatica e la governance per gli operatori di servizi essenziali e importanti, come i trasporti, le telecomunicazioni, la gestione delle acque e dei rifiuti, i data centre, il settore bancario, l’amministrazione pubblica, le organizzazioni di ricerca, i servizi postali e di corriere, e altri. D’altra parte, DORA è un nuovo regolamento progettato per migliorare l’integrità dei sistemi digitali nelle entità finanziarie in tutta Europa e uniformare il modo in cui le organizzazioni rilevano, gestiscono e segnalano i rischi ICT.

Nonostante il loro ambito differente, sia la NIS2 che il DORA hanno un obiettivo comune: unificare gli sforzi di sicurezza informatica delle organizzazioni in tutta Europa, proteggere l’integrità delle informazioni e ridurre il rischio sempre crescente di violazioni.

Tempistiche per soddisfare i requisiti della NIS2

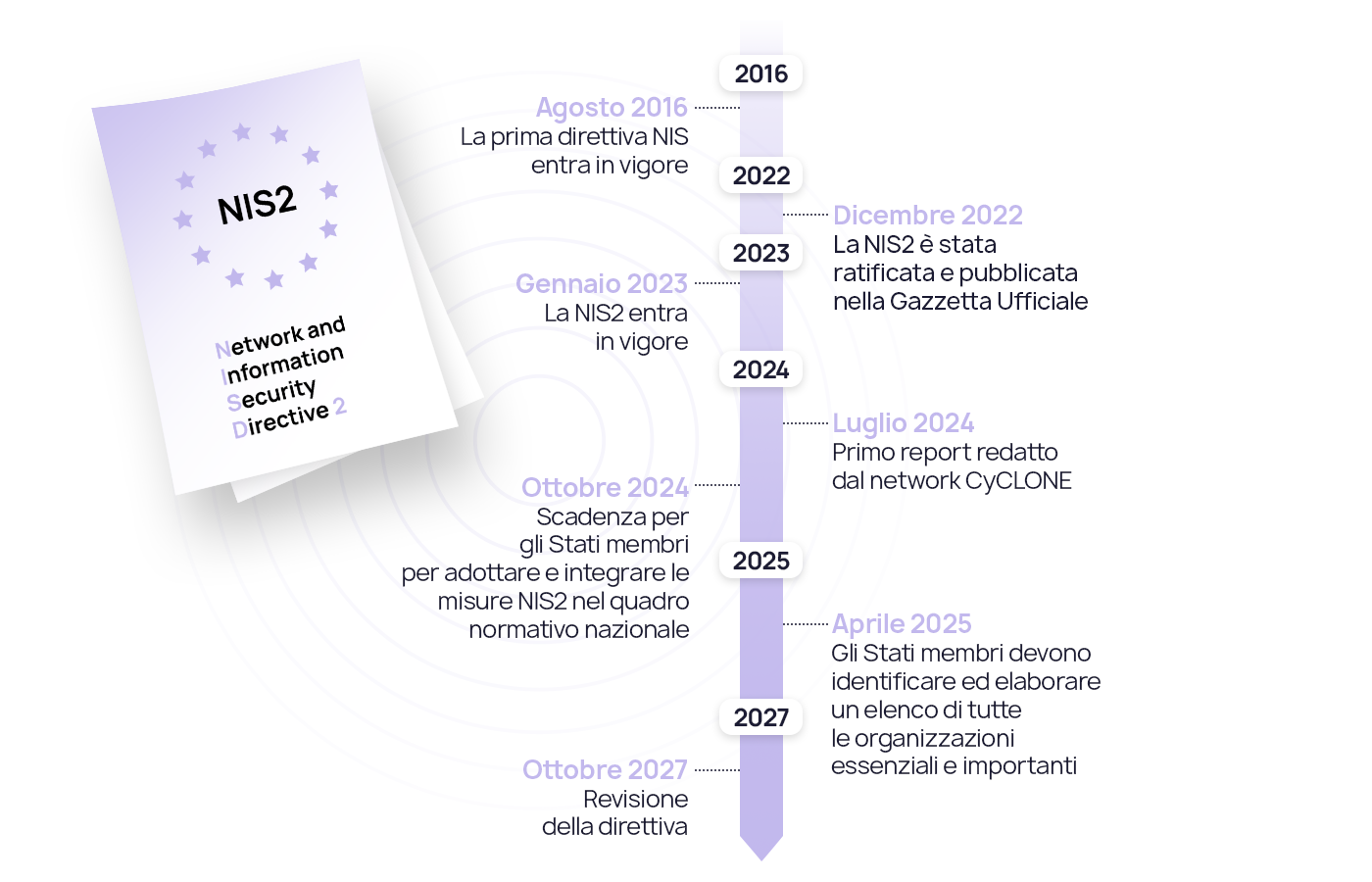

Nel luglio del 2016, il Parlamento Europeo e il Consiglio dell’Unione Europea adottarono la Direttiva NIS per aumentare il livello complessivo di sicurezza informatica all’interno dell’UE e migliorare la resilienza delle infrastrutture critiche.

Essa entrò in vigore nell’agosto del 2016, con un periodo di 21 mesi per gli Stati membri per trasporla in diritto nazionale, cioè entro maggio 2018. Entro questa data, i fornitori di servizi essenziali e digitali dovevano essere completamente conformi alle normative sulla sicurezza informatica e agli obblighi di segnalazione stabiliti dalla NIS.

Tuttavia, con la crescente digitalizzazione e i ripetuti attacchi informatici, divenne evidente già nel 2020 la necessità di una legislazione più robusta che proteggesse i sistemi e le informazioni dei fornitori di servizi critici e che ampliasse l’ambito per alcuni settori importanti. Nel dicembre 2020, la Commissione Europea propose una versione aggiornata della Direttiva NIS, chiamata Direttiva NIS2, per affrontare queste sfide. Dopo un anno di revisione e negoziazioni, la Direttiva NIS2 fu approvata nel 2022 e pubblicata nella Gazzetta Ufficiale il 27 dicembre 2022.

La NIS2 entrò ufficialmente in vigore il 16 gennaio 2023. Gli Stati membri hanno tempo fino al 17 ottobre 2024 per adottare e pubblicare le misure NIS2 nel diritto nazionale per garantire la conformità. Il mancato rispetto della NIS2 entro la scadenza fissata può comportare multe e sanzioni, sia a livello personale che per l’organizzazione nel suo complesso.

Il 17 luglio 2024 e ogni 18 mesi successivi, la rete EU-CyCLONE dovrà presentare una relazione che valuti il proprio lavoro. Anche la rete CSIRT dovrà fornire una relazione entro il 17 gennaio 2025 che valuti i progressi compiuti dagli Stati membri in relazione alla cooperazione operativa, redigendo conclusioni e raccomandazioni sulle revisioni tra pari – iniziative di condivisione delle esperienze, apprendimento e supporto per la conformità. Entro il 17 aprile 2025, gli Stati membri dovranno identificare e stabilire un elenco di tutte le organizzazioni essenziali e importanti rientranti nell’ambito della NIS2.

Prevista una revisione della NIS2 attuale nell’ottobre 2027, tre anni dopo la sua adozione.

Comprendere le conseguenze della non conformità

La Direttiva NIS2 stabilisce un insieme fondamentale di sanzioni per le violazioni relative alla gestione del rischio informatico e agli obblighi di segnalazione. Queste sanzioni per le organizzazioni che non rispettano le scadenze stabilite si presentano sotto diverse forme, tra cui sanzioni non pecuniarie, multe amministrative e sanzioni penali. Tuttavia, le multe esatte possono essere variabili, tenendo conto dell’organizzazione e della differenza tra l’implementazione prevista e quella effettiva.

- Le autorità di vigilanza nazionali possono imporre rimedi non pecuniari, inclusi ordini di conformità, istruzioni vincolanti, ordini per l’implementazione di audit di sicurezza e ordini di notifica delle minacce ai clienti delle entità.

- Le multe amministrative sono distinte tra entità essenziali e importanti all’interno della NIS2. Il nuovo regolamento richiede che le autorità nazionali impongano una multa massima di almeno 10.000.000 € o il 2% del fatturato annuo globale per le entità essenziali, a seconda di quale sia maggiore. Le entità importanti possono essere soggette a una multa massima di almeno 7.000.000 € o l’1,4% del fatturato annuo globale, a seconda di quale sia maggiore.

- Come evoluzione della normativa precedente NIS2 delega la responsabilità per l’implementazione e il mantenimento delle misure di sicurezza informatica dal dipartimento IT e ora include anche il management. Ora, gli Stati membri possono anche ritenere personalmente responsabili i dirigenti a livello C se un incidente informatico si verifica a causa di grave negligenza da parte dell’azienda. Alcune delle sanzioni per questo includono la pubblicazione delle violazioni di conformità, la pubblicazione delle persone fisiche e giuridiche responsabili della violazione e della sua natura, e se l’organizzazione è un’entità essenziale, il divieto per un individuo di ricoprire ruoli dirigenziali in caso di violazioni ripetute.

Prossimi passi: Come diventare conformi alla NIS2

Sebbene ci sia un lungo periodo di 24 mesi per implementare completamente la NIS2, una preparazione rapida è fondamentale per diventare pienamente conformi. Pianificare una strategia, coordinarsi con i fornitori di terze parti e fare previsioni di budget richiede tempo, quindi è una mossa intelligente per le organizzazioni fare dei primi passi per avviare un processo di implementazione tempestivo e senza stress.

Durante il periodo di implementazione, le entità possono seguire questi passaggi per raggiungere la conformità:

- Incontrare la direzione e le parti interessate per discutere la strategia di implementazione e valutare come la NIS2 influenzerà il lavoro quotidiano.

- Garantire che tutti i membri del consiglio, i dirigenti, il team IT e i dipendenti che gestiscono i servizi essenziali comprendano i requisiti della NIS2.

- Identificare gli elementi e i processi critici che forniscono servizi essenziali e condurre un’analisi delle lacune per evidenziare le aree in cui le misure di sicurezza informatica non soddisfano i requisiti della NIS2.

- Identificare i fornitori di terze parti che offrono servizi essenziali e le loro potenziali vulnerabilità.

- Elabourare un piano di sensibilizzazione sulla sicurezza informatica che coinvolga tutti i livelli dell’organizzazione per garantire che sia i dipendenti che i membri del consiglio siano aggiornati sulle modifiche al lavoro attuale e futuro, sulle aspettative di segnalazione e su altri argomenti relativi alla sicurezza informatica.

- Trovare partner per la conformità che possano fornire supporto o consulenza per diventare compliant.

- Allocare il budget necessario per implementare i requisiti della NIS2.

- Quando tutte le misure della NIS2 sono state implementate, eseguire una seconda analisi delle lacune per garantire di aver raggiunto la piena compliance.

Come può aiutare SoSafe con la compliance alla NIS2

NIS2 è progettata per ampliare e migliorare la precedente Direttiva NIS, affinché i fornitori di servizi essenziali e importanti possano far fronte alla crescente minaccia degli attacchi informatici. Per farlo, le organizzazioni devono adottare un approccio olistico che consideri i requisiti di gestione del rischio, gli obblighi di reporting e i piani di risposta definiti nella NIS2.

La gestione efficace del rischio è al centro della NIS2, con gli Articoli 7, 9, 20 e 21 che evidenziano l’importanza della formazione sia degli organi di gestione che dei dipendenti, per fornire loro le conoscenze e le competenze necessarie per identificare i rischi e valutare le pratiche di gestione del rischio informatico. Per supportare questo, la formazione sulla consapevolezza gamified di SoSafe include una varietà di moduli di apprendimento personalizzati che coprono una gamma di minacce e migliori pratiche di sicurezza, consentendo ai tuoi dipendenti di poter riconoscere le minacce e combatterle in modo efficace. Con contenuti disponibili in oltre 30 lingue, la nostra piattaforma può essere usata in diversi Paesi e soddisfa i requisiti di formazione nella lingua madre in vari Paesi. Inoltre, la Content Management Solution di SoSafe fornisce un’interfaccia centralizzata in cui i dipendenti possono accedere a tutti i moduli di formazione e alle politiche di sicurezza – comprese le tue -, aumentando l’engagement dei dipendenti e supportando la compliance. Ma la formazione sulla consapevolezza va oltre i moduli di formazione: deve essere integrata nella vita quotidiana e nelle comunicazioni. Il nostro chatbot conversazionale basato sull’intelligenza artificiale, Sofie, interagisce con i tuoi dipendenti ovunque si trovino. Può rispondere a domande specifiche sulla sicurezza, aiutare i dipendenti ad analizzare le e-mail sospette o anche inviare messaggi in tempo reale a tutta l’organizzazione per segnalare una minaccia crescente.

L’Articolo 11 della NIS2 richiede che i CSIRT forniscano analisi dinamiche dei rischi e degli incidenti e consapevolezza situazionale riguardo alla sicurezza informatica. Mettendo al centro della nostra analisi e dei nostri indicatori il fattore umano, il Sistema Operativo per l’human risk (Human Risk OS) di SoSafe, conforme alla ISO 27001, si concentra su un’analisi sistematica tenendo in considerazione il fattore umano e ti consente di monitorare i progressi dei programmemi di consapevolezza, oltre a fornire una panoramica completa della tua cultura della sicurezza. Questo sistema operativo analizza i dati provenienti da più fonti, come l’e-learning e le simulazioni di phishing, ma anche integrazioni di prima e terza parte, e suggerisce interventi automatizzati per migliorare la cultura della sicurezza della tua organizzazione. Inoltre, per garantire una segnalazione tempestiva degli incidenti, il nostro Phishing Report Button consente ai dipendenti di segnalare rapidamente gli incidenti di sicurezza, accelerando la rilevazione e la segnalazione delle minacce in fase iniziale.

Allinearsi alla NIS2 e avere le risorse e la formazione adeguate non solo garantirà la conformità, ma rafforzerà significativamente le difese della tua azienda contro le minacce informatiche, prevenendo interruzioni aziendali e contribuendo al successo del tuo business.