NIS2

Wat is NIS2?

De NIS2-richtlijn, de opvolger van de oorspronkelijke Richtlijn Netwerk- en Informatiebeveiliging, is een cruciale wetgeving die is ontworpen om de cyberbeveiliging te versterken en kritieke infrastructuren in de Europese Unie (EU) te beschermen. Door de tekortkomingen van zijn voorganger aan te pakken en het bereik uit te breiden, versterkt de NIS2-richtlijn de beveiligingsvereisten, verscherpt het de meldingsverplichtingen en verbetert het de crisisbeheersingscapaciteiten.

Om het belang en de relevantie van de NIS2-richtlijn te begrijpen, is het noodzakelijk om een goed begrip te hebben van ons steeds meer onderling verbonden digitale ecosysteem. De uitgestrekte en complexe digitale infrastructuur van Europa ondersteunt bijna elk aspect van het moderne leven en de handel. Deze onderlinge verbondenheid biedt uitzonderlijke kansen voor groei en efficiëntie, maar opent ook de deur naar talloze potentiële cyberdreigingen en kwetsbaarheden.

Door de digitale verdediging die werd geïnitieerd met de oorspronkelijke NIS-richtlijn van 2016 te versterken en het beschermende bereik ervan uit te breiden, vormt de NIS2-richtlijn een versterkte vesting in ons cyberlandschap. De nieuwe NIS2-richtlijn, die in 2022 werd geïntroduceerd, is een reactie op de opkomst van steeds geavanceerdere en schadelijkere cyberdreigingen en bepaalt een solide, allesomvattende en aanpasbare verdedigingsstrategie.

Huidige situatie van het Europese dreigingslandschap – waarom NIS2?

Het dreigingslandschap blijft verslechteren, aangezien hackers zich blijven ontwikkelen en innoveren. Technologische vooruitgang, met name AI-tools, speelt een cruciale rol doordat het cybercriminelen in staat te stelt meer geavanceerde en naadloos uitgevoerde dreigingen te creëren. In combinatie met de toenemende professionalisering van de cybercrime industrie is het nu eenvoudiger dan ooit om aanvallen uit te voeren. Deze industrie biedt zelfs platforms voor cybercriminelen die vergelijkbaar werken met conventionele SaaS-aanbiedingen.

Daarbovenop komen mondiale spanningen en nationale conflicten, die zich steeds meer manifesteren in de digitale ruimte. Door staten gesponsorde hacking, cyberspionage en -oorlogvoering komen op als krachtige middelen, wat het dreigingslandschap nog ingewikkelder maakt. Daarnaast heeft de toename van werken op afstand onbedoeld meer kansen gecreëerd voor cybercriminelen, die kwetsbaarheden zoals onbeveiligde persoonlijke apparaten en onbetrouwbare verbindingen uitbuiten.

Ons Human Risk Review 2023 bevestigde deze trends: 3 op de 4 cybersecurity professionals geloven dat het cyberrisico van hun organisatie is toegenomen door de verwevenheid van geopolitiek, de opkomst van AI en de verschuiving naar werken op afstand. Bovendien is één op de twee organisaties slachtoffer geworden van een cyberaanval. Wat nog verontrustender is, is dat een derde van deze professionals inbreuk in de nabije toekomst inbreuk in de nabije toekomst een nieuwe verwacht.

Deze toename in cyberdreigingen brengt vooral essentiële en belangrijke sectoren in gevaar. Deze sectoren zijn aantrekkelijke doelwitten voor cybercriminelen, voornamelijk omdat elke verstoring van hun diensten onmiddellijk moet worden opgelost. Deze urgentie maakt hen kwetsbaar voor afpersing, waarbij kwaadwillende actoren uit zijn op financieel gewin. Om deze kwetsbaarheid te onderstrepen, benadrukten Statista’s gegevens uit 2022 dat energie, onderwijs, gezondheidszorg, overheid, transport, en media en telecom behoren tot de meest frequent aangevallen sectoren.

In het licht van de omvang van deze cyberaanvallen zijn er regelgevende maatregelen zoals de NIS2-richtlijn en DORA ingevoerd. Deze wetgevende inspanningen fungeren als bakens om Europese organisaties door deze woelige wateren te leiden. Hun voornaamste doel is het bevorderen van een gecoördineerde reactie, zodat organisaties beter zijn uitgerust om de steeds evoluerende cyberdreigingen het hoofd te bieden.

Wat zijn de doelstellingen van NIS2?

NIS2 gaat een stap verder op het gebied van digitale veerkracht en dreigingsbeheer. Het gaat niet alleen om het versterken van cyberbeveiliging, maar dient ook als een routekaart voor ononderbroken bedrijfsvoering, het verbeteren van samenwerkingen en het ontwikkelen van een goed opgeleide medewerkers die weten hoe ze op een veilige manier kunnen werken. Dit is wat NIS2 nastreeft:

- Toepassen van assetmanagement praktijken om kritieke informatiesystemen en middelen te identificeren en te beschermen.

- Incidenten rapporteren aan de relevante autoriteiten en het onderhouden van incidentrespons vaardigheden.

- Formuleren en uitvoeren van cyberbeveiligingsstrategieën in combinatie met risicobeheerprotocollen.

- Vaststellen van protocollen voor incidentbeheer, rapportageverplichtingen en responsplannen.

- Een strategie ontwikkelen om de consistente levering van kritieke diensten tijdens cyberincidenten te waarborgen.

- Uitvoeren van beveiligingsmaatregelen voor de toeleveringsketen om de veiligheid van externe leveranciers te waarborgen.

- Trainingen geven en het bewustzijn onder werknemers verhogen wat betreft optimale cyberbeveiliging protocollen.

- Ervoor zorgen dat incidenten worden gerapporteerd aan de juiste instanties en de vaardigheden onderhouden die nodig zijn om op incidenten te reageren.

- Inconsistenties elimineren en de communicatie en samenwerking tussen lidstaten verbeteren.

Van NIS naar NIS2: Wat zijn de belangrijkste veranderingen?

De oorspronkelijke NIS-richtlijn werd ingevoerd als reactie op de toenemende digitalisering die nieuwe, ernstigere cyberbeveiligingsrisico’s met zich meebracht voor zowel organisaties als het bredere publiek. Deze risico’s moesten worden aangepakt om kritieke diensten, gevoelige informatie en het welzijn van individuen en economieën te beschermen. Na de invoering in 2018 bleek echter dat de implementatie van de NIS-richtlijn varieerde tussen de lidstaten. Dit leidde tot een gefragmenteerd systeem waarin organisaties de vereisten niet of slechts gedeeltelijk naleefden. Een van de belangrijkste oorzaken was dat de definitie van een essentiële dienstverlener verschilde tussen de lidstaten, wat de behoefte aan nieuwe, meer gedetailleerde en verbeterde wetgeving nog duidelijker maakte.

Na de verplichte herziening van de NIS-richtlijn heeft de Europese Commissie een nieuwe NIS2-richtlijn gedefinieerd die is aangepast aan de huidige markteisen en de tekortkomingen van de vorige richtlijn aanpakt. Concreet heeft NIS2 een uitgebreidere scope van wat wordt beschouwd als een essentiële dienstverlener, een nieuwe crisisliaisonorganisatie, strengere rapportageverplichtingen voor organisaties, een focus op beveiliging van de toeleveringsketen, vereisten voor cyberhygiëne, de invoering van collegiale toetsingen voor verbeterde samenwerking tussen lidstaten en een uitbreiding van de persoonlijke aansprakelijkheid voor bestuursorganen. Lees verder om meer te weten te komen over deze veranderingen.

Aanvullende entiteiten en sectoren

De reikwijdte van NIS2 wordt uitgebreid met extra entiteiten, waaronder sectoren zoals chemische productie, medische hulpmiddelen, voedselverwerking en sociale netwerksites, die buiten de bevoegdheid van de oorspronkelijke NIS vielen. Artikel 3 van NIS2 verfijnt de classificaties en vervangt de termen ‘operator van essentiële diensten’ en ‘aanbieder van digitale diensten’ door ‘essentiële entiteiten’ en ‘belangrijke entiteiten,’ bepaald door hun schaal en sector. Hoewel deze classificaties vergelijkbare verplichtingen delen, zullen essentiële entiteiten worden onderworpen aan strengere regelgevende controles en handhavingsmaatregelen. Verderop vind je de volledige lijst van entiteiten die binnen de scope van NIS2 vallen.

European Cyber Crisis Liaison Organisation Network (EU-CyCLONe)

Volgens Artikel 16 zal de Europese Commissie een EU-CyCLONe-organisatie oprichten, bestaande uit vertegenwoordigers van EU-landen die verantwoordelijk zijn voor het beheer van cybercrisissen en indien nodig, vertegenwoordigers van de Europese Commissie. Het voornaamste doel van deze organisatie is om de coördinatie te verbeteren van hoe verschillende landen omgaan met grote cyberveiligheidsproblemen door:

- Te zorgen dat landen goed zijn voorbereid om grote cyberincidenten en crisissen te beheersen.

- een gedeeld begrip te ontwikkelen van wat er gebeurt tijdens deze incidenten en crisissen.

- Het beoordelen van de impact van deze incidenten en het voorstellen van manieren om de situatie te verbeteren.

- Het coördineren hoe landen deze incidenten beheren en politieke leiders helpen bij het nemen van beslissingen.

- Reactieplannen van de van elk land voor cyberbeveiligingsincidenten te bespreken en te ondersteunen.

De NIS2-richtlijn stelt ook een Samenwerkingsgroep in om de vlotte uitwisseling van informatie en samenwerking tussen de lidstaten te vergemakkelijken. EU-CyCLONe zal regelmatig rapporteren aan de Samenwerkingsgroep over grote cyberveiligheidsincidenten en -trends, vooral diegene die essentiële organisaties en diensten raken. Uiterlijk op 17 juli 2024 en vervolgens elke 18 maanden, zal de organisatie een verslag indienen bij het Europees Parlement en de Raad waarin ze hun recente activiteiten toelicht.

Beveiliging van de toeleveringsketen

Artikel 22 van NIS2 verplicht organisaties om aandacht te besteden aan de beveiliging binnen hun toeleveringsketen, inclusief de risico’s die voortkomen uit relaties met leveranciers. Dit is van cruciaal belang, omdat veel cyberaanvallen plaatsvinden door kwetsbaarheden bij derden. Daarom moeten organisaties de kwaliteit en veerkracht van de producten en diensten die zij gebruiken evalueren om te waarborgen dat zij geen zwakke schakel vormen voor essentiële dienstverleners. Het is ook belangrijk dat organisaties beoordelen hoe hun derde partijen omgaan met cyberbeveiliging en of hun huidige maatregelen sterk genoeg zijn om de hele toeleveringsketen te beschermen.

Entiteiten die belangrijke diensten leveren aan lidstaten – zoals DNS-diensten, een TLD-naamregister, domeinnaamregistratie, cloud computing, datacentres, content delivery-netwerken, beheerde diensten, beheerde beveiliging, of aanbieders van een online marktplaats, zoekmachine, of sociaal netwerk – maar buiten de Unie gevestigd zijn, moeten een vertegenwoordiger binnen Europa aanwijzen. Deze vertegenwoordiger is verantwoordelijk voor de naleving van de NIS2-verplichtingen en het rapporteren van beveiligingsincidenten.

Om een gemeenschappelijk niveau van cyberbeveiliging met alle leveranciers te waarborgen en de kans op cyberincidenten te verkleinen, moeten essentiële dienstverleners de vereiste maatregelen opnemen in hun contracten met derde partijen.

Strengere rapportage

Om een snelle reactie te garanderen, vereist Artikel 23 van NIS2 dat getroffen organisaties binnen 24 uur na een aanzienlijk cyberincident een eerste melding sturen naar het Computer Security Incident Response Team (CSIRT) of een nationale bevoegde autoriteit, waar van toepassing. Een aanzienlijk incident is een incident dat ernstige verstoringen van processen of financiële verliezen voor de organisatie veroorzaakt, of aanzienlijke materiële of immateriële schade toebrengt aan een andere persoon. Indien nodig kunnen organisaties ook om hulp vragen bij het implementeren van mogelijke mitigerende maatregelen. De autoriteiten zullen reageren op de melding, advies geven over hoe het incident moet worden aangepakt en indien noodzakelijk andere getroffen landen informeren.

Binnen 72 uur nadat de organisatie zich bewust is geworden van het incident, moet zij details over het incident en een eerste beoordeling van het significante incident verstrekken. Tenslotte moet de getroffen organisatie binnen een maand na de melding van het incident een rapport indienen met een gedetailleerde beschrijving van de ernst, impact en oorzaak van het incident, evenals de door de organisatie genomen mitigerende maatregelen.

Cyberhygiëne

Nu cyberdreigingen steeds complexer en geavanceerder worden, is het van cruciaal belang dat organisaties een basisniveau van cyberhygiëne handhaven. Als fundament voor de bescherming van essentiële infrastructuren moeten organisaties een gemeenschappelijke basislijn van veiligheidsmaatregelen implementeren. Denk aan regelmatige updates van software en hardware, periodieke wachtwoordwijzigingen, beheer van nieuwe installaties, beperkingen van beheerdersaccounts en het maken van back-ups van gegevens.

Aangezien veel aanvallen plaatsvinden via verbonden apparaten, zijn daarnaast training van medewerkers en bewustwording van veelvoorkomende cyberdreigingen essentieel voor het creëren van een proactief voorbereidingskader, wat de algehele veiligheid van essentiële dienstverleners in de EU verbetert.

Peer reviews

Zoals voorgeschreven in Artikel 19 van de NIS2-richtlijn, zal de Samenwerkingsgroep een systeem van vrijwillige peer reviews opzetten, zodat lidstaten van gedeelde ervaringen kunnen leren en de cyberbeveiliging kunnen verbeteren. De reviews zullen onderwerpen behandelen zoals hoe goed landen maatregelen voor cyberbeveiligingsrisicobeheer en meldingsverplichtingen implementeren, de vaardigheden van hun bevoegde autoriteiten en het niveau van wederzijdse bijstand en informatie-uitwisseling.

De peer reviews kunnen ter plaatse of virtueel worden uitgevoerd, volgens een vooraf vastgestelde gedragscode en met volledige samenwerking tussen de partijen. Zodra de evaluatie is voltooid, zullen de cyberbeveiligingsexperts een conceptverslag opstellen met bevindingen en aanbevelingen om de cyberbeveiliging te verbeteren. Deze rapporten zullen worden ingediend bij de Samenwerkingsgroep en het relevante cyberbeveiligingsnetwerk en kunnen openbaar worden gemaakt als de beoordeelde organisatie daarvoor kiest.

Persoonlijke aansprakelijkheden voor de bestuursorganen

Lidstaten moeten boetes en straffen definiëren voor organisaties die er niet in slagen de vereiste maatregelen, zoals vastgelegd in NIS2, te implementeren. Ze hebben tot 2025 de tijd om de Commissie op de hoogte te stellen van deze regels en maatregelen. Naast de verantwoordelijkheden van organisaties stelt Artikel 20 van NIS2 ook persoonlijke aansprakelijkheid vast voor bestuursorganen, zoals raden van bestuur en leidinggevenden van organisaties, om de naleving van cyberbeveiligingseisen af te dwingen. Elke nalatigheid in naleving kan resulteren in verschillende handhavingsbevelen en aanzienlijke boetes voor niet-naleving.

Welke entiteiten vallen onder NIS2?

Zoals eerder vermeld, geldt de huidige NIS2 voor meer organisaties dan de vorige versie, NIS. In algemene termen ligt de nadruk voornamelijk op bedrijven die essentiële en belangrijke diensten leveren, met name die met minimaal 50 werknemers of een jaarlijkse omzet van € 10 miljoen.

Om het probleem van verschillen tussen lidstaten over welke bedrijven vallen onder aanbieders van essentiële en belangrijke diensten aan te pakken en uniformiteit te waarborgen, verdeelt NIS2 organisaties in twee groepen: essentiële entiteiten en belangrijke entiteiten. Het breidt ook het toepassingsgebied van NIS uit door onder andere fabrikanten van bepaalde producten en digitale diensten op te nemen.

Met de nieuwe wijzigingen stelt NIS2 de drempel voor essentiële entiteiten vast op organisaties met ten minste 250 werknemers, een jaarlijkse omzet van € 50 miljoen en een balanstotaal van € 43 miljoen, die actief zijn in de sectoren energie, transport, bankwezen, financiële markten, gezondheid, drinkwater, afvalwater, digitale infrastructuur, ICT-dienstbeheer, overheidsadministratie en ruimtevaart. Belangrijke entiteiten zijn organisaties met minder dan 250 werknemers, een jaarlijkse omzet van meer dan € 10 miljoen maar niet meer dan € 50 miljoen en een jaarlijks balanstotaal die niet meer bedraagt dan € 43 miljoen, die actief zijn in post- en koeriersdiensten, afvalbeheer, chemische stoffen, voedselproductie, productie, digitale aanbieders en onderzoeksorganisaties.

Let op dat een entiteit die de bovengrens voor de belangrijke sector overschrijdt, maar niet kwalificeert als een essentiële entiteit, verplicht is zich aan deze wet te houden als een belangrijk bedrijf.

Dezelfde cyberbeveiligingsmaatregelen en meldingsvereisten zijn van toepassing op zowel essentiële als belangrijke entiteiten. Echter, de twee categorieën vallen onder verschillende toezicht- en sanctieregimes. Essentiële entiteiten worden onderworpen aan toezicht bij de implementatie, terwijl belangrijke entiteiten alleen worden onderzocht als er bewijs van niet-naleving wordt ontvangen.

Zelfs als een organisatie niet aan de criteria voor essentiële of belangrijke entiteiten voldoet, kan ze er toch voor kiezen om zich aan NIS2 te houden om haar cyberbeveiligingssysteem te verbeteren. Om zich te registreren, moeten entiteiten hun naam, adres en registratienummer opgeven, evenals de sector waarin ze vallen onder NIS2, hun lidstaat, contactgegevens en een lijst van toegewezen IP-adressen.

DORA en NIS2: Een vergelijkend overzicht

Om de groeiende uitdagingen van cyberaanvallen aan te pakken en de essentiële systemen en digitale infrastructuur van Europa te beschermen, heeft de Europese Commissie onlangs twee belangrijke wetgevende maatregelen ingevoerd: de NIS2 – zoals besproken in dit artikel – en de Digital Operational Resilience Act (DORA). Beide hebben vergelijkbare tijdlijnen: DORA werd oorspronkelijk voorgesteld in 2020 en afgerond in 2023, terwijl NIS2 werd geïntroduceerd en gepubliceerd in 2022 en in januari 2023 van kracht werd.

Beide verordeningen hebben tot doel de cyberweerbaarheid van organisaties in Europa te verbeteren, maar ze richten zich op verschillende sectoren. NIS2 bouwt voort op de eerdere NIS-richtlijn en streeft naar standaardisatie van cyberbeveiliging en governance voor aanbieders van essentiële en belangrijke diensten, zoals transport, telecom, water- en afvalbeheer, datacentres, bankwezen, overheidsadministratie, onderzoeksorganisaties, post- en koeriersdiensten, en anderen. DORA daarentegen is een nieuwe verordening die is ontworpen om de integriteit van digitale systemen in financiële entiteiten in heel Europa te verbeteren en te harmoniseren hoe organisaties ICT-gerelateerde risico’s detecteren, beheren en rapporteren.

Ondanks hun verschillende reikwijdte, hebben zowel NIS2 als DORA een gemeenschappelijk doel: het verenigen van de cyberbeveiligingsinspanningen van organisaties in heel Europa, het beschermen van de informatie-integriteit en het verminderen van het steeds toenemende risico op datalekken.

Tijdlijn voor het voldoen aan NIS2-vereisten

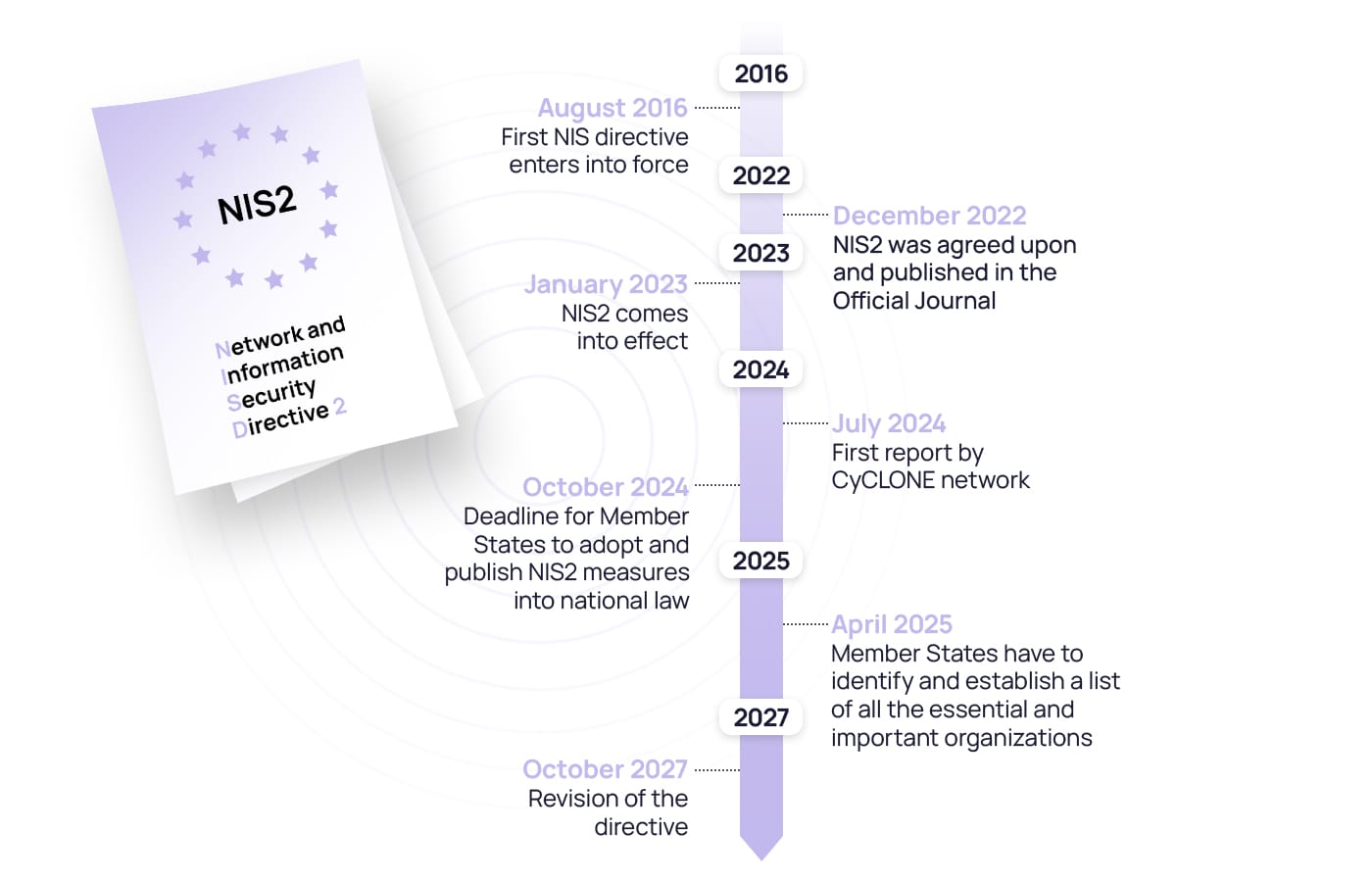

In juli 2016 hebben het Europees Parlement en de Raad van de Europese Unie de NIS-richtlijn aangenomen om het algehele niveau van cyberbeveiliging binnen de EU te verhogen en de weerbaarheid van kritieke infrastructuur te verbeteren. Deze richtlijn trad in augustus 2016 in werking, met een periode van 21 maanden voor lidstaten om deze om te zetten in nationale wetgeving, uiterlijk in mei 2018. Tegen deze datum moesten aanbieders van essentiële en digitale diensten volledig voldoen aan de cyberbeveiligingsvoorschriften en meldingsverplichtingen zoals vastgelegd in NIS.

Echter, door de toenemende digitalisering en herhaalde cyberaanvallen, werd in 2020 duidelijk dat er behoefte was aan robuustere wetgeving om de systemen en informatie van aanbieders van kritieke diensten te beschermen en het toepassingsgebied uit te breiden met enkele belangrijke sectoren. In december 2020 stelde de Europese Commissie een bijgewerkte versie van de NIS-richtlijn voor, de NIS2-richtlijn, om deze uitdagingen aan te pakken. Na een herzienings- en onderhandelingsperiode van een jaar werd de NIS2-richtlijn in 2022 goedgekeurd en op 27 december 2022 gepubliceerd in het Publicatieblad.

NIS2 trad officieel in werking op 16 januari 2023. Lidstaten hebben tot 17 oktober 2024 de tijd om de NIS2-maatregelen in nationale wetgeving om te zetten en te publiceren om naleving te waarborgen. Het niet-naleven van NIS2 vóór de gestelde deadline kan leiden tot verschillende boetes en vergoedingen, zowel op persoonlijk niveau als voor de organisatie als geheel.

Op 17 juli 2024 en vervolgens elke 18 maanden, moet het EU-CyCLONE-netwerk een rapport indienen waarin het zijn werkzaamheden beoordeelt. Het CSIRT-netwerk moet ook tegen 17 januari 2025 een rapport opstellen dat de voortgang van de lidstaten op het gebied van operationele samenwerking beoordeelt en conclusies en aanbevelingen opstelt over peer reviews – inspanningen om wederzijdse ervaring te delen, te leren en te helpen met naleving. Uiterlijk 17 april 2025 moeten de lidstaten een lijst opstellen van alle essentiële en belangrijke organisaties die onder de reikwijdte van NIS2 vallen.

De huidige NIS2 wordt in oktober 2027, drie jaar na de invoering, herzien.

De gevolgen van niet-naleving begrijpen

De NIS2-richtlijn stelt een basisset van sancties vast voor het niet naleven van richtlijnen met betrekking tot het beheer van cyberbeveiligingsrisico’s en meldingsplichten. Deze straffen voor organisaties die zich niet aan de voorgeschreven deadlines houden, kunnen verschillende vormen aannemen, waaronder niet-monetaire maatregelen, administratieve boetes en strafrechtelijke sancties. De exacte boetes variëren, afhankelijk van de organisatie en het verschil tussen hun beoogde en daadwerkelijke implementatie.

- Nationale toezichthoudende autoriteiten kunnen niet-monetaire maatregelen opleggen, waaronder nalevingsbevelen, bindende instructies, bevelen tot uitvoering van beveiligingsaudits en dreigingsmeldingen aan klanten van de entiteiten.

- Binnen NIS2 wordt er wat betreft administratieve boetes onderscheid gemaakt tussen essentiële en belangrijke entiteiten. De nieuwe verordening vereist dat nationale autoriteiten een maximale boete van ten minste € 10.000.000 of 2% van de wereldwijde jaaromzet opleggen aan essentiële entiteiten, afhankelijk van welk bedrag hoger is. Belangrijke entiteiten kunnen worden onderworpen aan een maximale boete van ten minste € 7.000.000 of 1,4% van de wereldwijde jaaromzet, afhankelijk van welk bedrag hoger is.

- Afwijkend van zijn voorganger, verschuift NIS2 de verantwoordelijkheid voor het implementeren en handhaven van cyberbeveiligingsmaatregelen van de IT-afdeling naar het topmanagement. Lidstaten kunnen nu ook managers op C-niveau persoonlijk aansprakelijk stellen als een cyberincident plaatsvindt door grove nalatigheid van het bedrijf. Enkele van de sancties hiervoor zijn het openbaar maken van nalevingsschendingen, het publiceren van de natuurlijke en rechtspersonen die verantwoordelijk zijn voor de schending en de aard daarvan en, als de organisatie een essentiële entiteit is, het verbieden van een individu om leidinggevende posities te bekleden in geval van herhaalde overtredingen.

Volgende stappen: Hoe word je NIS2-compliant

Hoewel er een lange tijdlijn van 24 maanden is om NIS2 volledig te implementeren, is tijdige voorbereiding essentieel om volledig compliant te worden. Het plannen van een strategie, het afstemmen met externe leveranciers en het budgetteren vergen tijd, dus is het verstandig voor organisaties om vroegtijdige stappen te ondernemen voor een tijdige, stressvrije implementatie.

Tijdens de implementatieperiode kunnen entiteiten de volgende stappen volgen om naleving te realiseren:

- Overleg met het management en de stakeholders om de implementatiestrategie te bespreken en te beoordelen hoe NIS2 het dagelijkse werk zal beïnvloeden.

- Zorg ervoor dat alle bestuursleden, managers, het IT-team en medewerkers die de essentiële diensten uitvoeren, de NIS2-vereisten begrijpen.

- Identificeer kritieke elementen en processen die essentiële diensten leveren en voer een gap-analyse uit om de gebieden te achterhalen waar cyberbeveiligingsmaatregelen tekortschieten ten opzichte van de NIS2-vereisten.

- Identificeer derde partijen die essentiële diensten leveren en hun mogelijke kwetsbaarheden.

- Stel een bewustwordingsplan voor cyberbeveiliging op, dat alle niveaus in de organisatie omvat, om ervoor te zorgen dat zowel medewerkers als bestuursleden op de hoogte zijn van de huidige en toekomstige werkveranderingen, rapportageverwachtingen en andere onderwerpen op het gebied van cyberbeveiliging.

- Zoek compliance-partners die ondersteuning of begeleiding kunnen bieden om compliant te worden.

- Wijs het nodige budget toe om de vereisten van NIS2 te implementeren.

- Voer na implementatie van alle NIS2-maatregelen een tweede gap-analyse uit om zeker te weten dat volledige naleving is bereikt.

Hoe SoSafe kan helpen bij NIS2-naleving

NIS2 is ontworpen om de eerdere NIS-richtlijn uit te breiden en te verbeteren, zodat aanbieders van essentiële en belangrijke diensten de steeds groter wordende dreiging van cyberaanvallen het hoofd kunnen bieden. Om dit te bereiken, moet jouw organisatie een holistische aanpak hanteren die rekening houdt met de eisen voor risicobeheer, meldingsverplichtingen en responsplannen zoals gedefinieerd in NIS2.

Effectief risicobeheer ligt aan de basis van NIS2, waarbij de artikelen 7, 9, 20 en 21 het belang benadrukken van training voor zowel bestuursorganen als werknemers om hen voldoende kennis en vaardigheden te geven om risico’s te identificeren en cyberbeveiligingsprocedures voor risicobeheer te beoordelen.

Om hierbij te helpen, biedt SoSafe’s gegamificeerde bewustwordingstraining een verscheidenheid aan leermodules die een reeks dreigingen en beste manieren om hiermee om te gaan, behandelen. Daarmee kunnen je medewerkers dreigingen herkennen en effectief bestrijden. Met content beschikbaar in meer dan 30 talen, dekt ons platform diverse linguïstische achtergronden af en voldoet het aan de vereisten voor training in de moedertaal in verschillende landen. Daarnaast biedt SoSafe’s Content Management Solution een centrale plek waar jouw werknemers direct toegang hebben tot alle trainingsmodules en beveiligingsbeleid – inclusief die van jouw eigen organisatie. Dat vergroot de betrokkenheid van medewerkers en bevordert naleving. Maar bewustwordingstraining gaat verder dan alleen trainingsmodules: het moet geïntegreerd zijn in het dagelijkse leven en de communicatie. Met onze op AI gebaseerde chatbot Sofie leg je direct contact met medewerkers, waar zij zich ook bevinden. Zij beantwoordt specifieke beveiligingsvragen, helpt medewerkers bij het analyseren van verdachte e-mails en kan zelfs worden ingezet voor het versturen van realtime boodschappen om de gehele organisatie in een keer op de hoogte te stellen van een nieuwe dreiging.

Artikel 11 van NIS2 vereist dat de CSIRT’s dynamische risico- en incidentanalyses en situationeel bewustzijn op het gebied van cyberbeveiliging bieden. Door de menselijke factor centraal te stellen in onze analyse en meetgegevens, richt SoSafe’s ISO 27001-conforme Human Risk OS zich op systematische analyse met oog voor de menselijke factor en stelt het je in staat de voortgang van bewustwordingsprogrammema’s te volgen. Daarnaast geeft het je een holistisch overzicht van je beveiligingscultuur. Hierbij analyseert het operating systeem data vanuit verschillende bronnen zoals de e-learning en phising simulatie.

Door de NIS2-richtlijnen te implementeren en de juiste middelen en training in te zetten, zorg je niet alleen voor naleving, maar realiseer je ook een aanzienlijke versterking van de verdediging van jouw bedrijf tegen cyberdreigingen, voorkom je bedrijfsstoringen en draag je op die manier bij aan het succes van jouw bedrijf.