Entdecken Sie die 8 größten Cybercrime-Trends 2024, wertvolle Experten-Insights zur aktuellen Bedrohungslage und wichtige Tipps zu Ihrem Schutz.

Cyber Security Gefahren

Was sind die größten Cyberbedrohungen im Gesundheitssektor?

In Folge eines Ransomware-Angriffs sah sich ein Krankenhaus gezwungen, nicht-dringende Operationen abzusagen, Rettungswagen mussten zu anderen Krankenhäusern umgeleitet werden und in den Wartezimmern herrschte Chaos. Was nach einem schlechten Film klingt, ist für viele Gesundheitseinrichtungen, die von einem Cyberangriff getroffen werden, die schockierende Realität. Dem ENISA Threat Landscape Report zufolge betrafen 53 Prozent aller Sicherheitsvorfälle Europas den Gesundheitssektor, wobei Krankenhäuser mit 42 Prozent zwischen Januar 2021 und März 2023 die Hauptzielscheibe waren.

Die wirtschaftlichen Folgen von Cyberangriffen auf den Gesundheitssektor haben sich drastisch intensiviert und liegen inzwischen im Millionenbereich. Das Gesundheitswesen war 2023 sogar im 13. Jahr in Folge auf dem ersten Platz der kostspieligsten Datenschutzverstöße, mit durchschnittlichen Kosten von 10,93 Millionen US-Dollar.

Auch 2024 lassen Cyberkriminelle Gesundheitseinrichtungen nicht durchatmen. Im Februar führte ein Datenleck bei französischen Krankenversicherungsunternehmen zum Diebstahl der Geburts-, Sozialversicherungs- und Familienstandsdaten von fast der Hälfte der Bevölkerung Frankreichs.

Regierungen und regulatorische Einrichtungen versuchen zwar, den Schutz vor Bedrohungen durch gezielte Maßnahmen zu verbessern. Meistens mangelt es im Gesundheitswesen jedoch an Ressourcen, während die Angreifenden gleichzeitig innovative Methoden entwickeln, um die Schwachstellen des Sektors gezielt auszunutzen.

Digitale Pandemie: Die größten Sicherheitsrisiken für Gesundheitseinrichtungen

Cyberkriminelle nutzen bei ihren Angriffen auf den Gesundheitssektor die verschiedensten Methoden – von Lösegeldforderungen in Millionenhöhe bis hin zu traditionelleren Taktiken, bei denen sie die Schwachstellen veralteter Systeme ausnutzen. Das sind die wichtigsten Cyberbedrohungen, vor denen sich Gesundheitseinrichtungen schützen müssen:

Ransomware: Sensible Daten mit sehr hohem Preis

Ransomware ist mit erschreckenden 54 Prozent aller Cyber-Sicherheitsvorfälle die größte Bedrohung für Gesundheitseinrichtungen, wie aus dem ENISA-Report hervorgeht. Beunruhigenderweise führte knapp die Hälfte dieser Angriffe zu Datenschutzverstößen oder -lecks, wie bei der Pariser Entbindungsklinik Pierre Rouquès – Les Bluets. Bei dem Zwischenfall veröffentlichte die Hackergruppe Vice Society 150 GB an medizinischen und personenbezogenen Patientinnendaten im Darkweb, nachdem das Krankenhaus sich weigerte, das Lösegeld zu zahlen.

Ransomware-Angriffe können im Krankenhausalltag zu massiven Unterbrechungen führen. Ein drastisches Beispiel spielte sich im März letzten Jahres bei einem Ransomware-Angriff auf das Krankenhaus Clínic Barcelona ab, bei dem 150 nicht-dringende Operationen sowie bis zu 3.000 geplante Untersuchungen in mehreren externen Kliniken abgesagt werden mussten. Da das Krankenhaus seine Daten zunächst nicht wiederherstellen konnte, mussten Patientinnen und Patienten an andere Gesundheitseinrichtungen verwiesen und Daten manuell aufgezeichnet werden. In einem anderen Fall hatte ein Lockbit-Ransomware-Angriff auf die Katholische Hospitalvereinigung Ostwestfalen (KHO) an Heiligabend 2023 Betriebsunterbrechungen in drei Krankenhäusern zur Folge.

Bekanntermaßen sind Cyberkriminelle flexibel und passen ihre Methoden schnell an die Umstände an. Sie haben erkannt, dass es in den meisten Fällen ausreicht, Gesundheitseinrichtungen mit der Veröffentlichung sensibler Patientendaten zu drohen, ohne diese überhaupt zu verschlüsseln. Deshalb gehen sie verstärkt auf eine neue Art des Ransomware-Angriffs ohne Datenverschlüsselung über, der sogenannten Encryption-less Extortion.

Digitales Schlachtfeld der Hacktivisten

Da das Gesundheitswesen ein wichtiger Teil der Infrastruktur eines Landes ist, hat ein Cyberangriff auf Gesundheitseinrichtungen weitreichende Auswirkungen auf die Bevölkerung. Deshalb wählen Hacktivisten oft Organisationen im Gesundheitssektor für ihre Angriffe – damit tun sie ihren Unmut oder Protest zu sozialen oder politischen Themen kund.

Eine ihrer bevorzugten Taktiken sind Distributed-Denial-of-Service-Angriffe (DDoS). Bei solchen Angriffen überfluten sie die Systeme mit einer Lawine aus betrügerischen Server- und Netzwerkanfragen, machen sie damit für andere User unzugänglich, verlangsamen Prozesse oder bringen sie gar ganz zum Stillstand. Zu den bekanntesten Gruppen, die mit dieser Methode bereits auf Gesundheitseinrichtungen abgezielt haben, gehören Anonymous Sudan und Killnet. In einem aktuellen Fall hackte sich Anonymous Sudan in ein dänisches Krankenhaus ein und reagierte damit auf die öffentliche Verbrennung des Korans vor der türkischen Botschaft in Stockholm.

Die Schwachstellen Dritter bei Supply-Chain-Attacken

Wie nahezu jede Organisation müssen auch Krankenhäuser Dienste von Drittanbietern oder -zulieferern in Anspruch nehmen, die dadurch Zugang zu sensiblen Daten und kritischen Prozessen haben. Leider sind Drittanbieter das perfekte Eintrittstor für Cyberkriminelle, die Patientendaten stehlen, medizinische Dienste unterbrechen und den Ruf sowie die finanzielle Lage des Krankenhauses schädigen wollen.

Einer der drastischsten Supply-Chain-Angriffe war der Datenschutzverstoß des medizinischen Softwareanbieters Dedalus Biologie. Dabei gelangten die personenbezogenen und medizinischen Daten von knapp 500.000 Patientinnen und Patienten aus 28 verschiedenen Laboren an die Öffentlichkeit. Gegen die Organisation wurde für den Verstoß gegen die DSGVO (Datenschutzgrundverordnung) ein Bußgeld in Höhe von 1,5 Millionen Euro verhängt.

Schwachstellen von IoT-Geräten: Sicherheitsmängel, die Leben gefährden

Die rasante Integration von IoT-Geräten (Internet of Things) im Gesundheitssektor hat die Pflegedienste revolutioniert sowie eine bessere Patientenüberwachung und eine effizientere Verwaltung medizinischer Ressourcen ermöglicht. Viele IoT-Geräte in Gesundheitseinrichtungen sind jedoch nicht mit den nötigen Sicherheitsmechanismen ausgestattet und das öffnet Schlupflöcher für Cyberkriminelle.

Über die Schwachstellen können sich Angreifende Zugriff auf die sensiblen Gesundheitssysteme verschaffen. Sind sie erst einmal eingedrungen, können sie Patientendaten manipulieren, Gesundheitsdienste unterbrechen oder sogar die Kontrolle über lebensnotwendige medizinische Geräte erlangen – mit verheerenden Folgen für die Sicherheit der Patientinnen und Patienten. Genau dieses Szenario spielte sich ab, als eine Gruppe von Cyberkriminellen in die Systeme des Silicon-Valley-Startups Verkada eindrang. Sie griffen auf die Live-Feeds von 150.000 Überwachungskameras von Krankenhäusern zu und gefährdeten damit die Privatsphäre von Tausenden von Patientinnen und Patienten.

Advanced Persistent Threats (APTs): Cyberkriminelle setzen auf langfristige Taktiken

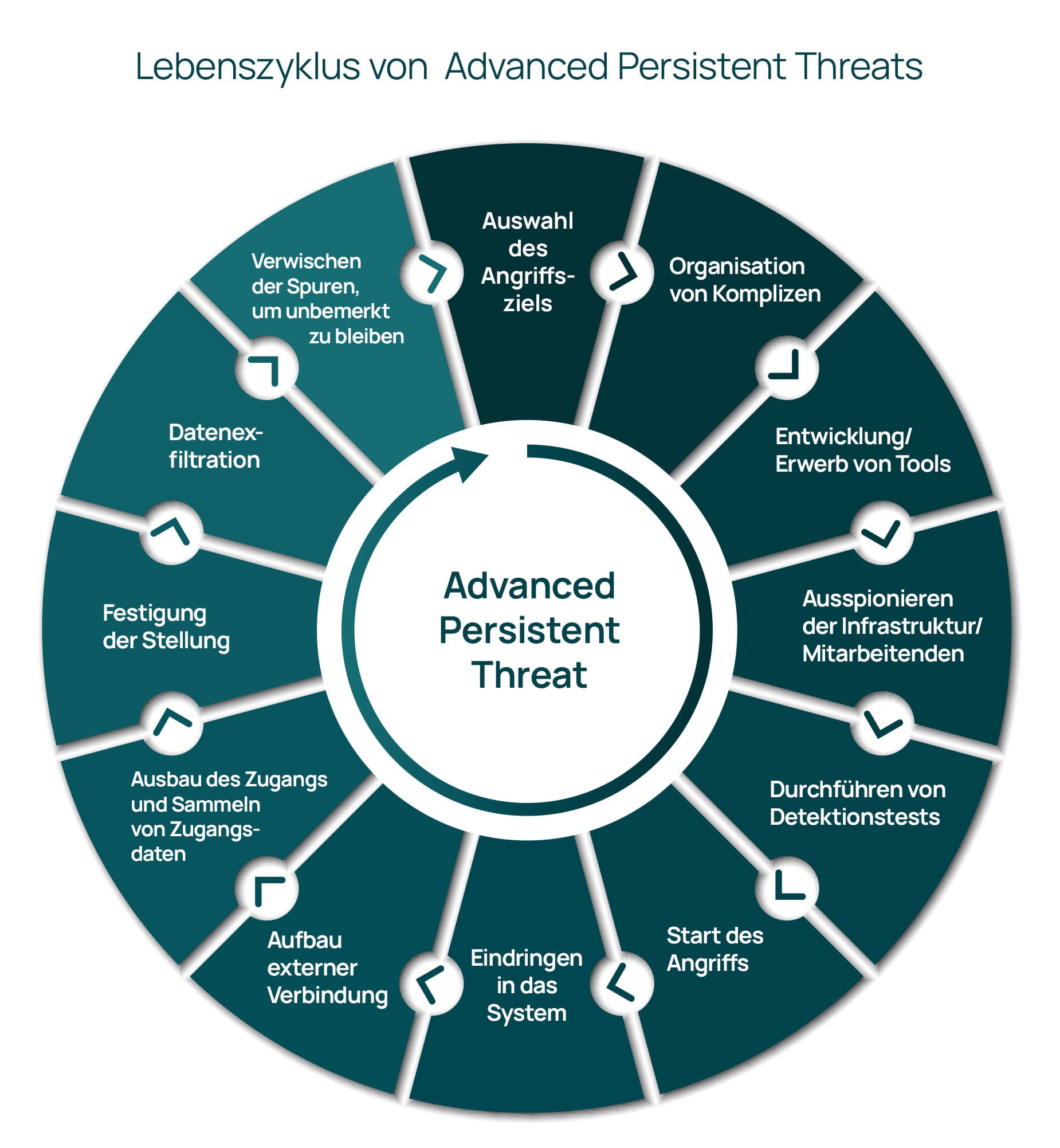

Advanced Persistent Threats (APT) sind sorgfältig geplante und zielgerichtete Cyberangriffe, die von Einzelpersonen oder Gruppierungen mit einem ganz bestimmten Ziel, zum Beispiel den Zugriff auf wertvolle Patientendaten, ausgeführt werden. Diese langanhaltenden Angriffe erfordern eine langfristige, verdeckte und ausgeklügelte Vorgehensweise, wobei die Angreifenden in Netzwerke eindringen und sich über länger Zeit darin aufhalten, ohne entdeckt zu werden.

Bei APT-Angriffen wird zunächst die Zielorganisation bestimmt, danach ein Team aufgestellt und die nötigen Tools für den Angriff erworben oder entwickelt. Die Angreifenden führen eine sorgfältige Recherche der Infrastrukturen und wichtigsten Mitarbeitenden durch, ermitteln ihre Prüfmethoden, um sicherzustellen, dass sie diese umgehen können, und setzen dann ihre Tools ein, um sich Zugang zu verschaffen. Sobald sie in die Systeme eingedrungen sind, festigen sie ihre Stellung oft durch Phishing oder indem sie andere Schwachstellen ausnutzen, und bauen danach eine externe Verbindung zu ihren Command-and-Control-Servern auf.

Nach dem Zugriff bewegen sich die Angreifenden lateral durch das Netzwerk. Sie stehlen Zugangsdaten erweitern ihre Zugriffsrechte und sichern somit die Kontrolle über die Systeme. Durch die Installation von Hintertüren oder mittels anderer Methoden stellen sie sicher, dass sie ihren Zugang nicht verlieren, selbst, falls einige ihrer Elemente entdeckt und entfernt werden sollten. Hauptziel ist die unbemerkte Exfiltration von Daten. Während der gesamten Dauer des Angriffs verwischen sie kontinuierlich ihre Spuren durch verschiedene Maßnahmen, sodass sie unerkannt bleiben und sich möglichst lange im Netzwerk aufhalten können.

Insider, Fehlverhalten und mangelnde Schutzmaßnahmen

Cyberbedrohungen gehen nicht nur von professionellen Cyberkriminellen aus. Auch Insider, wie Mitarbeitende oder Auftragnehmer, können unbeabsichtigt oder böswillig sensible Daten preisgeben. Mitarbeitende können zum Beispiel auf einen Phishing-Angriff hereinfallen und so Patientendaten teilen. Oder ein Auftragnehmer könnte seine Zugangsrechte missbrauchen, um vertrauliche Informationen zu stehlen. Auch Fehler beim Versand von Daten, zum Beispiel wenn Patientenakten versehentlich an die falsche Person geschickt werden, können zu nicht autorisiertem Zugriff und zum Missbrauch sensibler Daten führen und letztlich zum Sicherheitsrisiko werden.

Darüber hinaus können mangelnde Sicherheitsmaßnahmen zu einem großen Risiko werden und Gesundheitseinrichtungen zu einem leichten Opfer von Cyberattacken machen. Unsichere Passwortrichtlinien, unzureichende Datenverschlüsselung und unregelmäßige Software-Updates können Zugangstore für Cyberkriminelle öffnen. Hinzu kommt, dass veraltete Systeme ohne Multi-Faktor-Authentifizierung Angreifenden das Eindringen und den Datendiebstahl erleichtern. Solche Datenlecks können für Gesundheitseinrichtungen schwerwiegende rechtliche und finanzielle Folgen haben.

Weitere wichtige Bedrohungen im Gesundheitswesen

Hinzu kommen viele weitere Cyberbedrohungen für den Gesundheitssektor, wie der Einsatz von KI und anderen Technologien durch Cyberkriminelle. Um den gesamten Umfang an Cyberrisiken im Gesundheitssektor zu entdecken, klicken Sie unten auf das Banner und laden Sie unseren Report „Cybercrime-Trends“ 2024 herunter.

Cybercrime-

Trends

2024

Report lesen

Report lesen

Warum ist der Gesundheitssektor eine beliebte Zielscheibe für Cyberangriffe?

Cybercrime-

Trends

2024

Cyberkriminelle sind immer auf der Suche nach neuen Möglichkeiten, ihre betrügerischen Ziele zu erreichen. Dabei fokussieren sie ihre Anstrengungen aber nur auf Angriffsmethoden und Ziele, die lukrativ genug sind. Einer der wichtigsten Gründe, warum Gesundheitseinrichtungen eine beliebte Zielscheibe sind, sind die großen Mengen an sensiblen Daten, die sie verwalten. Doch es gibt noch weitere Gründe.

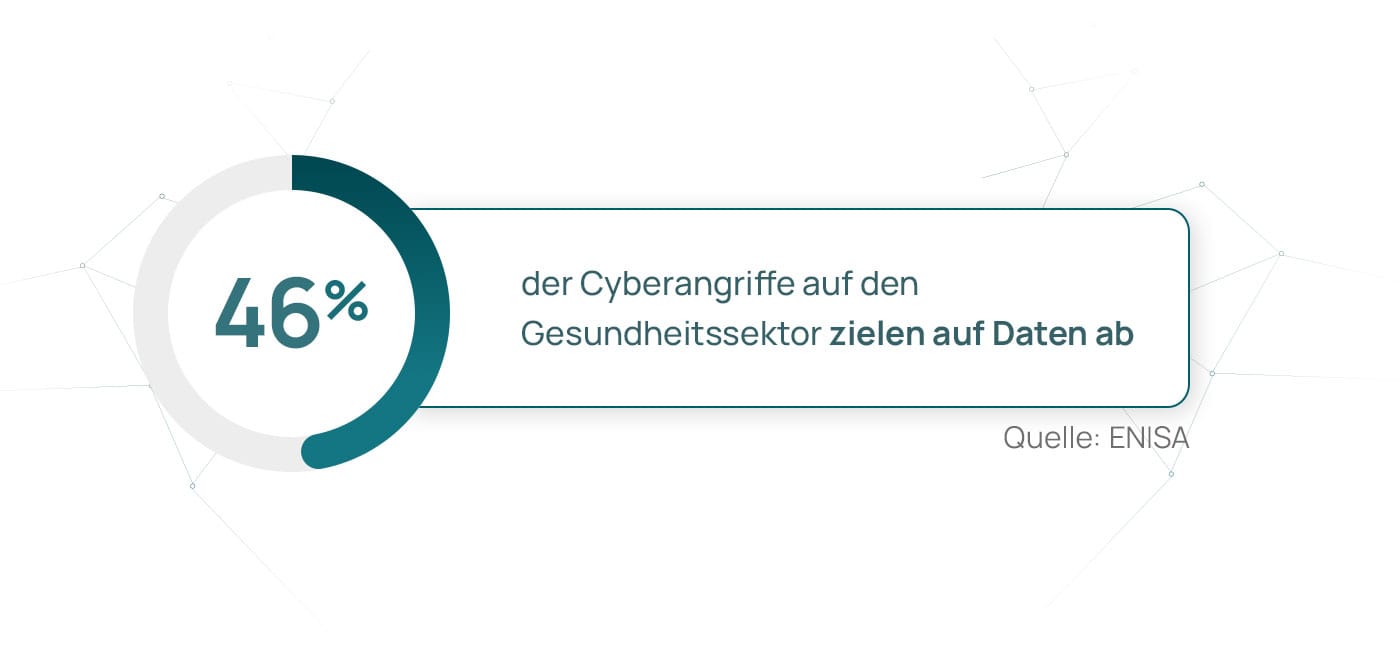

Der inhärente Wert medizinischer Daten

Der Gesundheitssektor birgt einen wahren Schatz an medizinischen Daten. Von Patientenakten und Forschungsergebnissen bis hin zu pharmazeutischen Daten – Gesundheitseinrichtungen sitzen auf einer wahren Fundgrube an wertvollen Informationen, die Cyberkriminelle nur zu gern in die Finger bekommen würden. Laut ENISA-Report zielen 46 Prozent der Sicherheitsvorfälle im Gesundheitssektor auf Daten ab. Die gestohlenen Daten werden auf verschiedenste Weise missbraucht, wie für Identitätsdiebstahl, Versicherungsbetrug oder Erpressung.

Wenn Patientendaten veröffentlicht werden, kann das sowohl für die betroffene Person als auch die Organisation weitreichende Folgen haben. Und dessen sind sich die Angreifenden nur zu bewusst. Den Organisationen drohen Gerichtsverfahren, finanzielle Verluste und Rufschädigung, was sie im Falle eines Cyberangriffs in eine verzweifelte Position versetzt. Diese Dringlichkeit nutzen Cyberkriminelle zu ihrem Vorteil, indem sie für die gestohlenen Daten besonders hohe Lösegeldsummen verlangen.

Eine große Angriffsfläche durch weitverzweigte Systeme

Krankenhäuser und Gesundheitseinrichtungen agieren in einem Netz aus weitverzweigten Systemen und verknüpften Geräten, von hochmodernen medizinischen Geräten bis hin zu komplexen IT-Netzwerken. Das hat zwar seine Vorteile für den Betrieb der Organisation, kann bei einem Cyberangriff jedoch auch schnell verheerenden Schaden anrichten. Cyberkriminelle müssen nur in eines der Systeme im Netzwerk eindringen – meistens ein älteres, weniger gut geschütztes System – und können darüber mit Leichtigkeit das gesamte Netzwerk und alle verbundenen Systeme infiltrieren. Diese großflächige Vernetzung bietet Cyberkriminellen eine größere Angriffsfläche und erhöht das Potenzial für weitreichende Unterbrechungen und Datenschutzverstöße innerhalb des Gesundheitsnetzwerks.

Cyberkriminelle nutzen mangelnde Ressourcen aus

Obwohl der Schutz von Patientendaten so wichtig isst, kämpfen viele Gesundheitseinrichtungen mit mangelnden Cyber-Sicherheitsressourcen. Aufgrund der Budgetknappheit bleiben nach der Pflege der Patienten kaum noch Mittel für nötige Technologie-Upgrades. Die Folge sind veraltete Systeme, die mit modernsten Cyberbedrohungen nicht mehr mithalten und zu extremen Schwachstellen führen.

Hinzu kommt, dass im Gesundheitswesen ein starker Mangel an qualifiziertem Cyber-Sicherheitspersonal herrscht. Die Nachfrage nach Sicherheitsexpertinnen und -experten übersteigt das Angebot um ein Vielfaches, sodass vielen Organisationen die nötigen Fähigkeiten fehlen, um sich vor ausgeklügelten Cyberangriffen zu schützen. Der Fachkräftemangel in der Cybersicherheitsbranche verschlechtert die Lage weiter, da Gesundheitseinrichtungen im Kampf um qualifizierte Fachkräfte mit anderen Sektoren kaum mithalten können. Dieser Mangel hat überarbeitete IT-Teams zur Folge, die den normalen IT-Betrieb sicherstellen und gleichzeitig komplexe Security-Fragen bewältigen müssen. Das Fehlen von Sicherheitsbeauftragten führt zu unzureichendem Threat Monitoring, längeren Reaktionszeiten und einer insgesamt schwachen Sicherheitskultur.

Die Compliance-Falle: Erfüllte Vorgaben bedeuten nicht gleich effektiven Schutz

Die fehlenden Ressourcen in Gesundheitseinrichtungen beeinträchtigen auch die Priorisierung verschiedener Sicherheitsbelange. Oft werden die begrenzten Budgets vollständig von den Bemühungen, regulatorische Compliance-Anforderungen zu erfüllen, verschluckt.

Regulatorische Standards sind wichtig, um rechtliche Folgen zu vermeiden, und sie gewährleisten einige grundlegende Sicherheitsmaßnahmen. Doch in den meisten Fällen sind sie zum Schutz vor ausgeklügelten Cyber-Angriffstaktiken nicht genug. Der Fokus auf Compliance anstatt auf ganzheitlicher Sicherheit führt dazu, dass Organisationen keine proaktiven Maßnahmen zu ihrem Schutz an der Hand haben und angreifbar bleiben. Hinzu kommt, dass dieser Ansatz ein falsches Gefühl der Sicherheit erzeugt, da Gesundheitseinrichtungen ihren Schutz besser einschätzen, als er ist. In Wirklichkeit fehlen wichtige Maßnahmen, um Cyberangriffe zu erkennen, abzuwehren und sich davon zu erholen – ein immenses Risiko für Patientendaten und die Integrität des gesamten Systems.

Organisationen sollten in eine Sicherheitslösung investieren, die nicht nur Compliance gewährleistet, sondern auch andere wichtige Aspekte der Cybersicherheit berücksichtigt, wie die Minderung menschlicher Risiken und personalisiertes Awareness-Training.

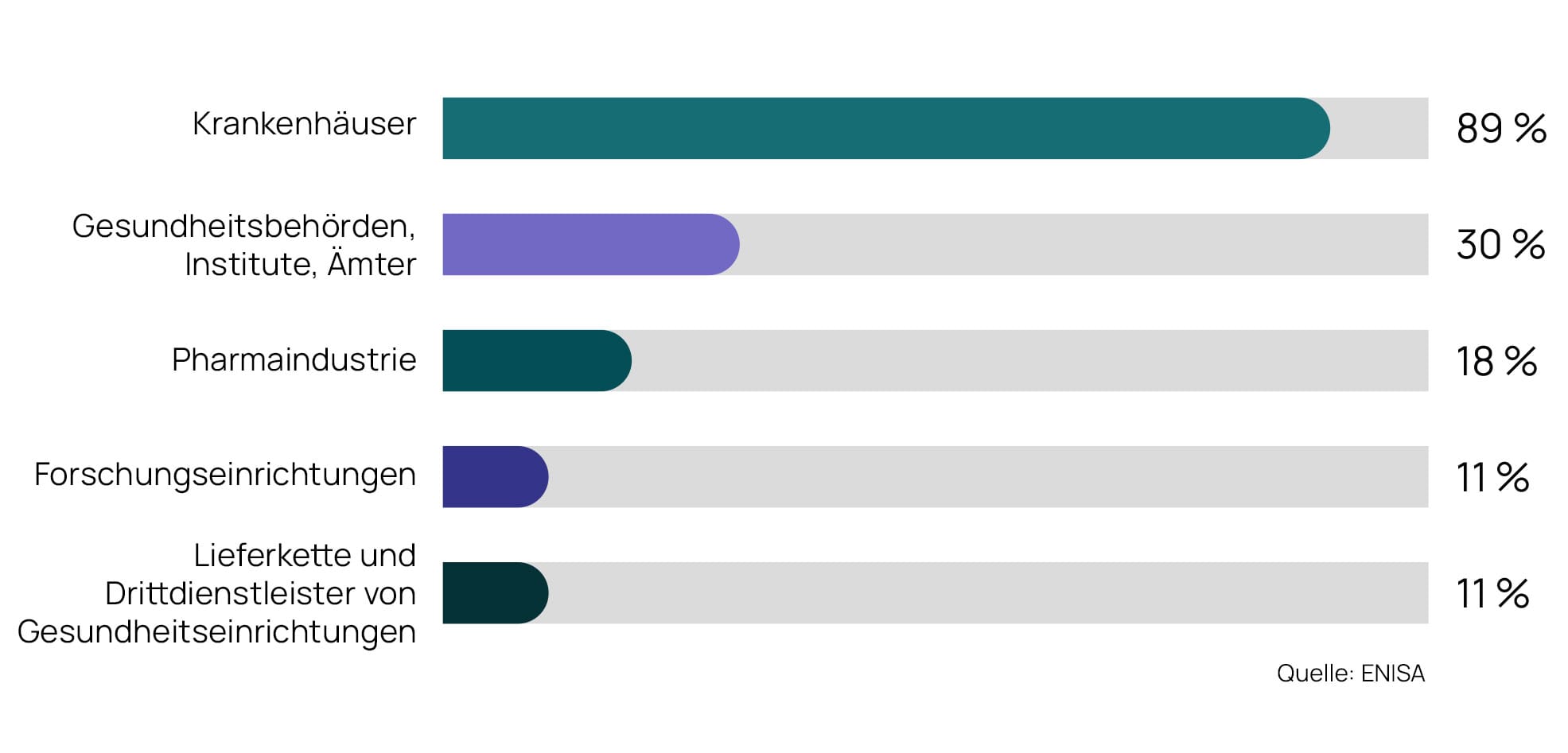

Hauptzielscheibe: Die Gesundheitseinrichtungen mit dem größten Risiko

Aufgrund der Störungen, die durch einen Angriff ausgelöst werden können, und der Arten von Daten, die sie verwalten, sind einige Gesundheitseinrichtungen für Cyberkriminelle besonders lukrativ.

Laut ENISA-Report, sind Krankenhäuser im Gesundheitssektor mit großem Abstand die beliebteste Zielscheibe. Ein Cyberangriff auf ein Krankenhaus kann dazu führen, dass entscheidende Gesundheitsdienste unterbrochen werden und Patientendaten an die Öffentlichkeit geraten – mit weitreichenden finanziellen und rechtlichen Konsequenzen. Erst kürzlich veröffentlichte die Hackergruppe LockBit bei einem Angriff auf ein Krankenhaus im französischen Cannes vertrauliche Patientendaten, nachdem das Krankenhaus sich weigerte, das Lösegeld zu zahlen.

Gesundheitsbehörden, Institute und Ämter gehören zu den Organisationen, die am zweithäufigsten angegriffen werden. Da es sich dabei oft um Regierungseinrichtungen handelt, sind sie beliebte Zielscheiben für staatlich finanzierte Akteure, Hacktivisten und unabhängige Cyberkriminelle. Diese Organisationen spielen eine wichtige Rolle bei der Verwaltung des Gesundheitssystems und bei öffentlichen Gesundheitsinitiativen. Cyberangriffe können wichtige Daten des Gesundheitssystems gefährden und die Koordination von Notfalleinsätzen stören. Vor einigen Jahren führte ein Angriff auf die irische Gesundheitsbehörde Healthcare Service Executive (HSE) zu einem Schaden von 100 Millionen Euro und der Veröffentlichung personenbezogener Daten von 100.000 Betroffenen. Ein anderer Cyberangriff unterbrach 2022 die Servicenummer 111 und beeinträchtigte damit die psychische Gesundheitsversorgung und das Verwaltungssystem von Notfallverschreibungen.

Die Pharmaindustrie steht an dritter Stelle der Gesundheitsorganisationen mit den meisten Cyberangriffen. Pharmaunternehmen besitzen wichtige Informationen zu den Entwicklungsprozessen von Medikamenten, geistigem Eigentum und Sicherheit von Patientendaten, was sie für Cyberkriminelle zu einem lukrativen Ziel macht. Ein Cyberangriff auf ein Pharmaunternehmen kann sich auf viele weitere Gesundheitseinrichtungen, wie Krankenhäuser und Apotheken, auswirken. So auch vor Kurzem bei einem Angriff auf Alliance Healthcare Spain, der in verschiedenen spanischen Regionen zu Verzögerungen bei Medikamentenlieferungen an Apotheken führte.

Manche Angriffe auf den Gesundheitssektor zielen auf Drittdienstleister ab, anstatt die Gesundheitsorganisation selbst anzugreifen. So trug es sich auch bei dem in der Einleitung erwähnten größten Cyberangriff Frankreichs zu. Dabei drangen die Angreifenden in die Systeme von zwei der führenden Dienstleister des französischen Krankenversicherungswesens ein und stahlen persönliche Daten von 33 Millionen Bürgerinnen und Bürgern.

In einigen selteneren Fällen geraten auch Gesundheits-Forschungseinrichtungen ins Visier, bei denen Angreifende wertvolle Informationen zu neuen Studien oder bisher unveröffentlichte Daten abgreifen wollen. Sobald sie Zugriff auf die Informationen haben, bedrohen sie die Organisationen und fordern ein Lösegeld.

Strategien zum Schutz vor Cyberangriffen im Gesundheitswesen

Um ihre Systeme zu schützen und die Sicherheit der Patientendaten sicherzustellen, müssen Krankenhäuser und Gesundheitseinrichtungen effektive Sicherheitsprotokolle entwickeln und ihre Mitarbeitenden zu Sicherheitsthemen schulen. Dazu tragen die folgenden Strategien bei:

- Regelmäßige Risiko-Assessments: Regelmäßige Risiko-Assessments sollten ein zentraler Bestandteil der Cyber-Sicherheitsstrategie und des Geschäftsbetriebs von Gesundheitseinrichtungen sein. Sie ermöglichen Organisationen, mögliche Schwachstellen in ihren Systemen zu erkennen und sie durch die richtigen Schutzmaßnahmen zu beseitigen.

- Incident Response Plan: Um im Ernstfall die Konsequenzen für die Patientenpflege und Datenintegrität einzudämmen, brauchen Gesundheitseinrichtungen einen Reaktionsplan, der die Schritte zur Wiederherstellung der Systeme klar aufführt. Der Incident Response Plan sollte nach jedem Zwischenfall basierend auf den gewonnenen Erkenntnissen optimiert werden.

- Management des Drittparteienrisikos: Gesundheitsorganisationen sollten die mit Drittdienstleistern verbundenen Sicherheitsrisiken proaktiv bewerten und verwalten. Dazu gehört auch die Priorisierung von Dienstleistern je nach Datensensibilität und Unverzichtbarkeit der Dienste, klare vertragliche Vereinbarungen, die Cyber-Sicherheitsanforderungen umfassen, und die regelmäßige Überprüfung des Sicherheitsstatus der Dienstleister.

- Identity und Access Management (IAM) sowie Asset Management: IAM ist unerlässlich, um sicherzustellen, dass nur autorisierte Personen bei Bedarf auf die nötigen Ressourcen zugreifen können. Gesundheitsdienstleister müssen den richtigen Mittelweg finden zwischen raschem Zugriff auf Patientendaten bei medizinischer Notwendigkeit und dem Schutz sensibler Daten vor nicht autorisiertem Eindringen.

- Biometrische Schutzmaßnahmen: Moderne Technologien, wie biometrische Authentifizierungsmethoden, können die Datensicherheit stärken und Authentifizierungsprozesse verbessern. Diese Systeme sind zuverlässige Methoden zur Identitätsprüfung von Usern und reduzieren das Risiko von unberechtigtem Zugriff.

- Sicherheit von IoT-Geräten: Für Gesundheitseinrichtungen sollte die Einführung moderner Sicherheitsprotokolle für IoT-Geräte dazugehören. Diese umfassen regelmäßige Software-Updates, starke, einzigartige Passwörter und die Installation weiterer Sicherheitsebenen, wie Firewalls und Verschlüsselungsprotokolle. Des Weiteren sollten alle Sicherheitsmaßnahmen stetig überprüft und an die neuesten Cyberbedrohungen angepasst werden.

- Ernennen eines Sicherheitsbeauftragten: Organisationen des Gesundheitssektors sollten eine Person bestimmen, die den Digitalisierungsprozess leitet, wie zum Beispiel einen Chief Information Security Officer (CISO). Diese Person muss die Auswirkungen digitaler Veränderungen verstehen und in der Lage sein, die Sicherheitsstrategien der Organisation ganzheitlich voranzutreiben.

- Datenschutzkonformität: Compliance mit nationalen und EU-weiten Datenschutzgesetzen gewährleistet ein grundlegendes Level an Sicherheit und ist daher unerlässlich. Um eine echte Risikominderung zu erzielen, ist zusätzlich eine ganzheitliche Human-Risk-Management-Strategie wichtig.

- Stärkung der menschlichen Verteidigungslinie: Technische Schutzmaßnahmen allein sind gegen die ausgeklügelten Social-Engineering-Taktiken der Cyberkriminellen nicht genug. Gesundheitseinrichtungen müssen den Faktor Mensch in ihrer Organisation durch Human-Risk-Management stärken. Dazu gehört die Implementierung personalisierter und kontinuierlicher Trainingsprogrammeme für Mitarbeitende sowie gezielte Interventionen, die auf die speziellen Herausforderungen des Gesundheitssektors abgestimmt sind.

Besserer Schutz für die Gesundheit: So hilft Ihnen SoSafe, die Cybersicherheit Ihrer Gesundheitseinrichtung zu stärken

Der Gesundheitssektor steht ständig unter Druck, sich mit minimalen Ressourcen gegen ausgeklügelte Cyberangriffe zu verteidigen. Umso wichtiger ist es, Sicherheitsbelange ganzheitlich anzugehen und in die effizientesten Schutzmaßnahmen zu investieren. Bedenkt man, dass bei 68 Prozent der Cyberangriffe das menschliche Element eine Rolle spielt, sollte die Minimierung und Verwaltung der menschlichen Sicherheitsrisiken für alle Gesundheitseinrichtungen höchste Priorität haben. Im Bereich Human Risk Management haben wir noch einen langen Weg vor uns: Laut ENISA-Report verfügen 40 Prozent der Organisationen im Gesundheitssektor über kein Security-Awareness-Programm außerhalb der IT und 46 Prozent haben noch nie eine Risikoanalyse durchgeführt.

SoSafe ist der führende Human-Risk-Management-Anbieter. Unsere Human-Risk-Management-Platform reduziert menschliche Sicherheitsrisiken durch personalisiertes Training und Phishing-Simulation-Tool, die auf den individuellen Wissensstand, die Aufgaben und das Risikoniveau der einzelnen Mitarbeitenden abgestimmt sind. Personen, die Zugang zu sensiblen Daten haben, lernen beispielsweise alles über die damit verbundenen Risiken und erfahren, durch welche Best Practices sie diese Daten besser schützen können. Unser IT-Awareness-Training bietet zudem spezielle Module zur Informationssicherheit im Gesundheitswesen, die gezielt alle wichtigen Anforderungen dieses wichtigen Sektors abdecken.

Zusätzlich zum Awareness-Training hilft Ihnen unser Human Risk OS, Risiken in Echtzeit zu erkennen, Informationen zum User-Verhalten zu sammeln, den Status Ihrer Sicherheitskultur zu überwachen und darauf abgestimmte Interventionen zu automatisieren. Durch die effektive Minimierung menschlicher Sicherheitsrisiken und die Stärkung Ihrer Sicherheitskultur, können Sie Patientendaten effektiver schützen und die Sicherheit und das Wohlbefinden von Einzelpersonen und der Allgemeinheit gewährleisten. Wenn Sie aus erster Hand erleben möchten, wie SoSafe Ihnen dabei helfen kann, vereinbaren Sie noch heute eine Demo mit einem unserer Expertinnen und Experten.