Erfahren Sie, wie Sie Ihre Phishing-Simulationen an die Bedürfnisse Ihres Unternehmens anpassen.

Phishing-Simulation

Phishing-Simulationen stärken die Cyberabwehr nachhaltig. Durch realistische Trainings lernen Mitarbeiter, Angriffe sicher zu erkennen und abzuwehren.

Inhalt

- Was ist eine Phishing-Simulation?

- Wie funktioniert es?

- Wie oft durchführen?

- Mythen

- E-Mail-Templates

- Whatsapp-Phishing-Simulation

- Resilienz mit SoSafe stärken

Überblick: Phishing-Simulation

- Mitarbeitende erleben realistische Angriffe, ohne das Unternehmen dabei tatsächlich zu gefährden

- Aus Fehlern im geschützten Raum entsteht ein direkter Lerneffekt für den Ernstfall

- Psychologische Trigger helfen den Teams, Manipulationen im Arbeitsalltag zu durchschauen

- Der Phishing-Meldebutton von SoSafe verwandelt Nutzer in aktive Verteidiger

- Verankert Sicherheitswissen durch regelmäßige Übungen fest in der Unternehmenskultur

Was ist eine Phishing-Simulation?

Stellen Sie sich folgendes Szenario vor: Beim Fußballtraining sollen die Teammitglieder ihre defensiven Qualitäten beim Elfmeterschießen beweisen. Natürlich könnte die Trainerin oder der Trainer endlose Strategievorträge halten, aber die effektivste Methode ist die Simulation eines echten Elfmeters. Durch diesen praktischen Ansatz lässt sich ermitteln, wie gut das Team auf den Ernstfall vorbereitet ist und an welchen Stellen noch Verbesserungsbedarf besteht.

Eine Phishing-Simulation funktioniert nach demselben Prinzip, nur eben im Bereich der Cybersicherheit. Die IT-Abteilung eines Unternehmens schickt den Mitarbeitenden täuschend echte Phishing-Mails, in denen sie beispielsweise dazu aufgefordert werden, sensible Informationen herauszugeben oder einen bösartigen Anhang herunterzuladen.

Das Ziel der Übung besteht nicht darin, den Teil der Belegschaft anzuprangern, der in die Falle getappt ist, sondern potenzielle Schwachstellen innerhalb des Unternehmens zu ermitteln. Die Mitarbeitenden, die in einer simulierten Phishing-Mail auf den Link klicken, haben keine disziplinarischen Konsequenzen zu befürchten. Ganz im Gegenteil: Sie qualifizieren sich für weiterführende Trainings. Im Anschluss an die Simulation erhalten sie bei Bedarf zudem nützliches Lernmaterial, um ein stärkeres Bewusstsein für die Warnzeichen von Phishing-Versuchen zu entwickeln.

Eine Phishing-Simulation ist daher eine praktische Übung, um entsprechende Bedrohungen leichter zu erkennen. Es geht darum, den aktuellen Sicherheitsstatus nicht nur zu messen, sondern die Belegschaft gezielt für den Ernstfall zu trainieren. Doch wie laufen solche Tests in der Praxis ab? Wir beleuchten die Funktionsweise moderner Simulationen und zeigen Strategien, die Ihre Cyberresilienz nachhaltig stärken.

Wie funktioniert eine Phishing-Simulation?

Eine Phishing-Simulation ist das ideale Werkzeug, um theoretisches Wissen aus dem IT-Awareness-Training in die Praxis zu übertragen. In einer sicheren Umgebung testen Sie risikofrei, ob Ihre Mitarbeitenden E-Mail-basierte Bedrohungen erkennen und wie sie darauf reagieren. Eine typische Simulation läuft in fünf Schritten ab:

- Planung und Ziele: Zuerst legen die Sicherheitsteams fest, wer getestet wird und wie komplex die Szenarien sein sollen, um realistische Bedingungen zu schaffen.

- Versand der Phishing-Mails: Ausgewählte Mitarbeitende erhalten unangekündigt simulierte Angriffs-Mails, die echten Bedrohungen nachempfunden sind.

- Überwachung der Reaktion: Das System erfasst genau, wer Links anklickt oder Daten preisgibt, um so die Anfälligkeit des Unternehmens objektiv zu messen.

- Training und Feedback: Statt Strafe gibt es Hilfe – wer auf eine Simulation hereinfällt, erhält sofort Tipps und Lernmaterial, um den Fehler beim nächsten Mal zu vermeiden.

- Analyse und Optimierung: Die Ergebnisse fließen in Reports ein, um Schwachstellen zu beheben und die Schwierigkeit der nächsten Runde gezielt anzupassen.

Wer profitiert von Phishing-Simulationen?

Im Rahmen ihrer Cybersicherheitsstrategie sollten Sicherheitsverantwortliche unbedingt erwägen, Phishing-Simulationen für alle Mitarbeitenden einzuführen. Cyberangriffe haben oft ein zufälliges Ziel, sodass jedes Teammitglied davon profitiert, auf den Ernstfall vorbereitet zu sein.

Da jedoch nicht jedes Unternehmen die gleichen Awareness-Anforderungen hat, müssen Phishing-Simulationen an den Schwierigkeitsgrad, die Häufigkeit und die jeweils relevantesten Themen angepasst werden, um den Lerneffekt zu maximieren und die Effizienz der Simulationen zu erhöhen.

Wie oft sollten Phishing-Simulationen durchgeführt werden?

Ob Sie trainieren sollten, steht heute gar nicht mehr zur Debatte. Phishing ist schließlich das häufigste Einfallstor für Cyberangriffe. Die eigentliche Frage lautet vielmehr, welcher Rhythmus der richtige ist.

Die perfekte Frequenz gibt es nicht. Ihre Branche, das aktuelle Sicherheitsniveau und die konkrete Bedrohungslage bestimmen den Takt maßgeblich mit. Testen Sie zu oft, erzeugen Sie unnötigen Stress und stören den Arbeitsfluss. In der Praxis hat sich deshalb ein sehr bewährtes Modell herauskristallisiert. Senden Sie alle zwei bis vier Wochen eine simulierte Phishing-Mail an das Team. Dieser Abstand hält die Wachsamkeit frisch und überlastet niemanden.

Sie wirken damit ganz gezielt dem natürlichen Vergessen entgegen. Gleichzeitig schützen Sie Ihre Mitarbeitenden vor einer Flut an Test-Mails. Wer nicht ständig geprüft wird, behält die Freude am Lernen und bleibt dauerhaft motiviert bei der Sache. Bei Bedarf ist zwar mehr als eine Simulation pro Monat denkbar; die empfohlene Anzahl liegt jedoch bei maximal drei, damit sich niemand überfordert fühlt.

Denken Sie immer daran, dass es sich um einen dynamischen Prozess handelt. Behalten Sie die Reaktionen Ihrer Mitarbeitenden genau im Auge und passen Sie die Frequenz gegebenenfalls an, um den optimalen Lerneffekt zu erzielen.

Fünf gängige Mythen über Phishing-Simulationen

Phishing-Simulationen haben sich im Laufe der Zeit zu einem immer wirksameren und durchdachteren Tool für den zielgerichteten und nachhaltigen Schutz vor dynamischen Cyberbedrohungen entwickelt. Trotzdem kursieren einige Gerüchte und Fehlvorstellungen über ihren praktischen Nutzen, von denen sich manche Unternehmen beeinflussen lassen. Im Folgenden räumen wir mit fünf hartnäckigen Mythen über Phishing-Simulationen auf.

Mythos 1: Phishing-Simulationen verbreiten Unsicherheit und Misstrauen

Einem häufigen Irrglauben zufolge streuen Phishing-Simulationen Misstrauen und Unsicherheit im Team. Bei richtigem Einsatz können sie jedoch entscheidend dazu beitragen, die digitalen Selbstverteidigungsskills der Belegschaft zu stärken. Die Simulationen nähren keinesfalls Ängste, sondern fördern eine Kultur der Verantwortung und Awareness der Mitarbeitenden. Das Geheimnis ihres Erfolgs liegt in einer transparenten und effektiven internen Kommunikation. Indem die entsprechenden Ziele im Vorfeld proaktiv besprochen und in den Prozess einbezogen werden, entwickeln die Mitarbeitenden ein stärkeres Bewusstsein dafür, welche Rolle sie für den Schutz des Unternehmens spielen und warum ihre Teilnahme an den Simulationen so wichtig ist.

Mythos 2: Phishing-Simulationen erhöhen die Anfälligkeit der Belegschaft

Fälschlicherweise wird oft angenommen, dass Phishing-Simulationen die Mitarbeitenden angreifbarer für Cyberbedrohungen machen. In der Praxis hat sich jedoch gezeigt, dass kontinuierliches Lernen und regelmäßiges Training die Anfälligkeit für Phishing-Attacken deutlich verringern. Unseren Plattformdaten zufolge sinkt die Klickrate nach einer Simulation um 70 Prozent. Bei der Interaktionsrate ist sogar ein Rückgang von 80 Prozent zu verzeichnen. Ähnliche Trends lassen sich auch in anderen Studien erkennen. Aus dem Microsoft-Bericht über digitale Abwehr geht beispielsweise hervor, dass die Angreifbarkeit der Mitarbeitenden mit dem Einsatz von Simulationen jährlich um 50 Prozent abnimmt.

Mythos 3: Phishing-Simulationen überfordern Mitarbeitende

Da die Mitarbeitenden heutzutage so stark gefordert sind wie nie, besteht eine besondere Sorge vor Überlastung. Moderne Trainingsmethoden wie Micro-Learning und Gamification können diese Befürchtungen allerdings ausräumen. Micro-Learning beugt einer Informationsüberflutung mit kleinen, kompakten Lerneinheiten vor, und Gamification bereichert den Trainingsprozess um einen spielerischen Ansatz. Werden diese Elemente beispielsweise in Form von kurzen Modulen in die Simulation eingebunden, eignen sich die Nutzenden das neue Wissen ohne großen Aufwand an und erhalten nur die Informationen, die für die weitere Vertiefung relevant sind.

Mythos 4: Eine Phishing-Simulation bedeutet einen Mehraufwand für IT-Teams

Viele befürchten einen Mehraufwand, doch moderne Lösungen bewirken genau das Gegenteil. Dank Automatisierung und integrierten Melde-Buttons sinkt die Zahl der Fehlalarme drastisch, weil Mitarbeitende lernen, echte Bedrohungen selbstsicherer einzuschätzen. Statt jede unsichere E-Mail manuell prüfen zu müssen, gewinnt die IT so wertvolle Zeit zurück und kann sich auf die wirklich kritischen Sicherheitsvorfälle konzentrieren.

Mythos 5: Phishing-Simulationen sollten eine Klickrate von null Prozent gewährleisten

Vorgaben von null Prozent bei Klickraten klingen in der Theorie hervorragend. In der betrieblichen Realität kommen sie jedoch oft als Bumerang zurück. Mitarbeitende trimmen ihr Verhalten dann hauptsächlich darauf, die internen Tests schnell hinter sich zu bringen. Subtile, neue Betrugsmaschen von echten Angreifern übersehen sie dabei leicht. Viel entscheidender für Ihr Risikomanagement ist deshalb eine gesunde Fehlerkultur im geschützten Trainingsraum. Nur wer Irrtümer zulässt, formt auf lange Sicht eine wirklich abwehrstarke Organisation. Die schönste Statistik kann allein keine Ransomware stoppen.

Wesentliche Strategien für erfolgreiche Phishing-Simulationen

Mit dem Wissen um diese Mythen im Hinterkopf fällt die Planung deutlich leichter. Eine gut orchestrierte Kampagne wird Ihre ohnehin ausgelasteten Security-Teams nicht zusätzlich blockieren. Vielmehr delegieren Sie Verantwortung klug an die gesamte Belegschaft. Das gelingt am besten über Erkenntnisse aus der Verhaltenspsychologie. Wenn Lernangebote echten Mehrwert bieten, steigt die Akzeptanz von ganz allein. Auf diese Weise integrieren Sie die Übungen völlig geräuschlos in den Arbeitsalltag. Die nachfolgenden Strategien unterstützen Sie dabei, diese Grundsätze nahtlos in Ihre Phishing-Simulationen einzubinden:

- Ankündigen statt überraschen: Wenn Sie Ihre Pläne im Voraus bekannt geben, vermeiden Sie Verwirrung und motivieren Ihre Belegschaft zur Teilnahme an der Simulation. Einige Wochen vor Beginn informieren Sie Ihre Mitarbeitenden beispielsweise per unternehmensweiter E-Mail, wobei Sie die Simulation bei Bedarf auch als internen Wettstreit ankündigen können, und ergänzen alle relevanten Details. Dazu zählt unter anderem, warum Sie die Simulation durchführen, wann sie startet (es muss kein genaues Datum genannt werden), wie sie abläuft, was die Mitarbeitenden erwarten können und wer bei Fragen zur Verfügung steht.

- Training statt Tests: Schuldzuweisungen können die Lernbereitschaft und die Motivation der Mitarbeitenden dämpfen. Bei anonymen Phishing-Simulationen fühlen sie sich nicht überwacht und haben die Möglichkeit, alles in ihrem eigenen Tempo durchzuführen. Anstatt ein mangelndes Sicherheitsverhalten zu ahnden, sollten die erhobenen Daten ausschließlich dazu dienen, das Lernerlebnis zu verbessern, um die Mitarbeitenden positiv zu bestärken und die Inhalte auf sie abzustimmen.

- Aufklären statt kritisieren: Bei einer Simulation geht es um mehr als das reine Versenden von Phishing-Mails. Ihre Mitarbeitenden lernen während des Prozesses, wie sie sich im Ernstfall schützen können. Nachdem sie eine simulierte Phishing-Mail angeklickt haben, sollten sie zu weiterführenden Ressourcen weitergeleitet werden, um den Lerneffekt im entscheidenden Moment zu maximieren. Dies ermutigt Ihre Mitarbeitenden, in Zukunft vorsichtiger zu sein, damit sie sicherere Entscheidungen treffen können.

- Personalisiert statt standardisiert: Die Phishing-Simulation sollte passgenau auf die Bedürfnisse Ihrer Mitarbeitenden abgestimmt sein. Bei einer zu offensichtlichen Täuschung sinkt die Motivation. Ist sie hingegen zu realistisch, könnten Ihre Mitarbeitenden schnell den Mut verlieren. Die Kunst besteht also darin, das optimale Gleichgewicht zu finden, indem Sie einfache und anspruchsvolle E-Mails kombinieren und sie auf die jeweiligen Empfängerinnen und Empfänger zuschneiden. Ziel dabei ist, die Simulation realistisch erscheinen zu lassen, um ein effektives Lernerlebnis zu ermöglichen.

Phishing-Simulation: E-Mail-Template für realistische Szenarien

Eine Strategie ist nur so gut wie ihr Inhalt. Damit ein Training wirkt, müssen die Szenarien glaubwürdig sein und genau dort ansetzen, wo wir alle verletzbar sind: Bei Zeitdruck und Neugier. Egal ob eine „überfällige Rechnung“ oder der angebliche „Gehaltsbonus“ – je besser die psychologischen Trigger passen, desto wirkungsvoller ist der Lerneffekt. Wer eigene Tests erstellen möchte, sollte auf professionelle Phishing-Simulations-Templates zurückgreifen, die verschiedene Schwierigkeitsgrade abdecken – von offensichtlichem Spam bis hin zu hochkomplexem Spear-Phishing.

Drei Beispiele, die als direkte Vorlage dienen können:

Template 1: Falscher IT-Sicherheitshinweis (Trigger. Dringlichkeit)

Betreff: Wichtige Änderung an Ihrem Microsoft-Konto

Liebes Teammitglied, aufgrund neuer Sicherheitsrichtlinien muss Ihr Passwort bis heute Abend aktualisiert werden. Bitte klicken Sie hier, um den Vorgang abzuschließen.

Template 2: Gefälschte HR-MItteilung (Trigger: Neugier und Autorität)

Betreff: Ihre Gehaltsanpassung für Q2 – Bestätigung erforderlich

Guten Tag, die Personalabteilung hat Ihre Vergütungsanpassung hinterlegt. Bitte melden Sie sich bis Freitag im HR-Portal an, um die Details einzusehen und zu bestätigen.

Template 3: Vorgetäuschte Lieferbenachrichtigung (Trigger: Alltag und Gewohnheit)

Betreff: Ihr Paket konnte nicht zugestellt werden

Leider war eine Zustellung heute nicht möglich. Um einen neuen Termin zu vereinbaren, aktualisieren Sie bitte Ihre Lieferadresse über den folgenden Link – gültig bis 23:59 Uhr.

Ein wirkungsvoller Ansatz verlangt mehr als nur gute Inhalte. Entscheidend sind auch Details, die oft übersehen werden – von der DSGVO-Konformität bis hin zu einem funktionierenden Reaktionsplan, wenn es doch mal ernst wird. Wenn Sie wirklich wissen wollen, wie Sie Ihre Simulationen auf das nächste Level heben, hilft Ihnen unser Guide zu Best Practices weiter.

Best Practices

Phishing-Simulationen

Whatsapp-Phishing-Simulationen gegen CEO-Fraud

Kommunikation findet längst nicht mehr nur per E-Mail statt. Angreifer weichen zunehmend auf Messenger aus. Eine moderne WhatsApp-Phishing-Simulation (auch Smishing genannt) testet daher auch diesen Vektor. Ausgewählte Mitarbeitende erhalten bei einem solchen Test fingierte Chat-Nachrichten auf ihr dienstliches Smartphone. Klicken sie unbedacht auf einen schädlichen Link, landen sie direkt auf einer sicheren Lernseite. Sie erhalten dort sofort aufklärendes Feedback zu der Situation.

Diese Methode bereitet Teams optimal auf echte Angriffe vor.

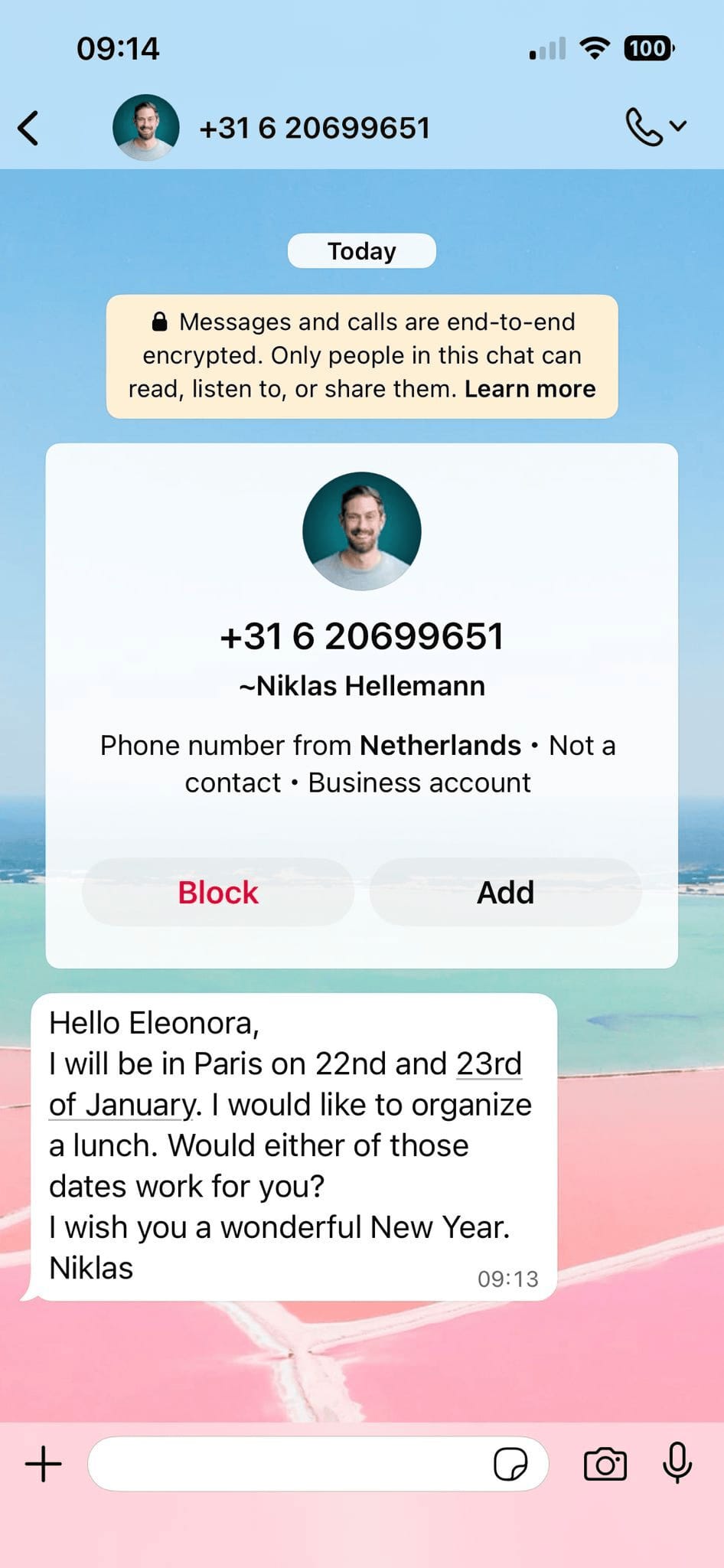

Wie real diese Gefahr ist, zeigte ein Vorfall bei SoSafe selbst: Mitarbeitende erhielten Nachrichten von einer unbekannten Nummer, die sich als CEO Dr. Niklas Hellemann ausgab.

In der Nachricht („Hello Eleonora, I will be in Paris on 22nd and 23rd of January…“) versuchte der Angreifer, über eine harmlose Lunch-Einladung Vertrauen aufzubauen – ein klassischer Einstieg in den CEO-Fraud. Solche Angriffe zielen darauf ab, die Hierarchie auszunutzen und später finanzielle Transaktionen zu fordern. Auch auf Plattformen wie Slack oder Microsoft Teams werden solche Muster mittlerweile beobachtet.

Phishing-Lücken schließen: was zwischen den Kampagnen passiert

Ein dauerhaft hohes Sicherheitsbewusstsein entsteht nicht über Nacht. Auch wenn gerade keine Simulation läuft, bietet die Zeit zwischen den Kampagnen wertvolle Chancen, die Abwehrkräfte Ihres Unternehmens gezielt zu stärken – durch Analyse, Weiterbildung und offene Kommunikation. Nutzen Sie diese Phasen effektiv mit folgenden Maßnahmen:

- Lücken schließen, wo es nötig ist: Statt alle mit denselben Infos zu überfluten, konzentrieren Sie sich gezielt auf Teams oder Abteilungen, die in den Simulationen noch unsicher waren.

- Wissen aktuell halten: Hacker entwickeln sich ständig weiter. Halten Sie Ihr Team auf dem Laufenden über neue Tricks – zum Beispiel schnell und direkt über unseren Cyber-Security-Chatbot Sofie.

- Über Fehler sprechen: Schaffen Sie eine Atmosphäre, in der niemand Angst haben muss, zuzugeben, dass er fast auf eine Mail hereingefallen wäre. Nur so lernen alle daraus.

- Gute Arbeit sichtbar machen: Wer wachsam ist und Angriffe meldet, verdient Anerkennung. Solche positiven Beispiele motivieren Kollegen mehr als jede Warnung.

- Vorbilder schaffen: Wenn Führungskräfte Sicherheitsthemen ernst nehmen und selbst aktiv mitmachen, sendet das ein starkes Signal an die gesamte Belegschaft.

Den passenden Phishing-Simulation-Provider finden

Die Entscheidung für das richtige Tool bestimmt den Erfolg Ihrer gesamten Awareness-Kampagne. Der Markt für diese Plattformen wächst rasant. Ein moderner Phishing-Simulation-Provider muss heute deutlich mehr leisten als nur E-Mails zu verschicken. Automatisierung, genaue Messbarkeit und strenger Datenschutz sind mittlerweile absolute Pflicht.

Neben SoSafe prägen vor allem drei große internationale Anbieter das Marktumfeld. KnowBe4 bietet eine riesige Bibliothek an Schulungsvideos und Vorlagen. Proofpoint kommt ursprünglich aus der technischen E-Mail-Filterung und dockt Awareness-Module an seine Kernprodukte an. Hoxhunt wiederum legt den Schwerpunkt extrem stark auf spielerische Elemente und Wettbewerbe innerhalb der Belegschaft.

SoSafe geht hier einen konsequent verhaltenspsychologischen Weg. Im Zentrum stehen DSGVO-Konformität und messbare Verhaltensänderungen. Die Plattform passt den Schwierigkeitsgrad der Angriffe per KI automatisch an das Vorwissen der jeweiligen Nutzer an. Anfänger starten mit leichten Erkennungsmerkmalen. Profis müssen sich dagegen mit hochkomplexen Spear-Phishing-Attacken auseinandersetzen. Genau diese Personalisierung verhindert Frust und baut eine aktive Sicherheitskultur auf.

SoSafe stärkt Ihre Resilienz mit Phishing-Simulationen

Phishing-Simulationen sind mehr als reine „Tests“ – als Geheimwaffe der digitalen Sicherheit fördern sie den Aufbau einer starken Verteidigungslinie gegen Cyberangriffe. Ein ganzheitlicher Ansatz, der theoretisches Wissen mit praktischem Training verbindet, bildet den Schlüssel für mehr Sicherheit in Ihrem Unternehmen.

Indem thematisch komplexe Inhalte zu Phishing und ähnlichen Hackerangriffen in kompakte Einheiten unterteilt werden, profitieren die Mitarbeitenden beim Micro-Learning von einem ansprechenden Lernerlebnis ohne Informationsüberflutung. Unsere gamifizierten Trainingsmethoden bieten spielerische Anreize zum Weiterlernen, ohne zu überfordern; und dank unserer kürzlich eingeführten Funktion für personalisiertes Lernen erhalten die Mitarbeitenden jeweils nur die Inhalte, die für sie relevant sind.

Doch worauf kommt es bei der Auswahl der Lösung an? Genau an diesem Punkt kommt das Phishing-Simulation-Tool von SoSafe ins Spiel. Wir stellen Ihnen eine isolierte Trainingsumgebung zur Verfügung. Ihre Mitarbeitenden testen dort ihr neues Wissen komplett ohne Risiko für Ihre Systeme. Der Blick für Betrugsversuche schärft sich enorm. Die Belegschaft lernt, souverän mit Angriffen umzugehen.

Aber die reine Erkennung reicht nicht aus. Wenn eine gefährliche Nachricht im Postfach landet, zählt Geschwindigkeit. Der SoSafe Phishing-Meldebutton schließt genau diese Lücke. Ein einziger Klick genügt für die Alarmierung. Unsere PhishAssist-Funktion führt Ihre Nutzer dabei sicher durch den Meldeprozess. Ihre IT-Abteilung profitiert sofort von diesem Workflow. Das System sortiert unsere Trainings-Mails vollautomatisch aus, bevor sie den Helpdesk erreichen.

Der eigentliche Wert des Buttons zeigt sich jedoch in den Daten. Sie erhalten glasklare Metriken zur Meldequote in Ihrer Organisation. Wir betrachten dabei nicht nur isolierte Klicks. Das Zusammenspiel aus Interaktion, Fehlerquote und aktiven Meldungen fließt direkt in den Behavior Score ein. Zahlen sprechen beim Management oft die lauteste Sprache. Der Behavior Score übersetzt das abstrakte Nutzerverhalten deshalb in einen handfesten Wert. Damit begründen Sie künftige Schulungsbudgets auf Vorstandsebene völlig problemlos. Gleichzeitig decken Sie kritische Wissenslücken in den eigenen Reihen sofort auf.

Ein jährliches Pflichttraining bringt Sie heute nicht mehr weiter. Cyberkriminelle ändern ihre Taktiken fortlaufend. Nur wer permanent übt, verliert die Angst vor raffinierten Fake-Mails. Die Unsicherheit weicht einer echten Routine. Ihre Leute ignorieren Angriffe dann nicht einfach. Sie melden verdächtige Eingänge aktiv. Im Idealfall stoppt die Belegschaft den Hackerangriff, bevor die interne IT überhaupt eingreifen muss.