Erfahren Sie, wie das Human-Risk-Management-Dashboard menschliche Risiken in Ihrer Enterprise Architecture messbar machen kann.

TOGAF-Framework: Enterprise Architecture strukturiert gestalten

Das TOGAF-Framework gibt IT-Architekten eine gemeinsame Sprache. Hier erfahren Sie, was es leistet, für wen es sich eignet und ob die Zertifizierung lohnt.

Inhalt

- Was ist TOGAF?

- Eignung als Enterprise Architecture

- Domains

- TOGAF ADM (Architecture Development Methode)

- Zertifizierung

- TOGAF vs. andere Frameworks

Was ist TOGAF? Das Framework einfach erklärt

Das TOGAF-Framework steht für „The Open Group Architecture Framework“. Es ist eines der weltweit meistgenutzten Modelle für Enterprise Architecture und wird von The Open Group entwickelt und gepflegt. Unternehmen nutzen es, um ihre IT-Landschaft strukturiert an übergeordneten Geschäftszielen auszurichten. Dabei liefert das Framework keine fertigen Lösungen, sondern eine einheitliche Methode, Sprache und Struktur für die Entwicklung von Unternehmensarchitekturen.

Entstanden ist TOGAF 1995 aus dem Technical Architecture Framework for Information Management (TAFIM) des US-Verteidigungsministeriums. Seitdem wird es von der Architecture Forum-Community der Open Group kontinuierlich weiterentwickelt. Heute zählt The Open Group weltweit mehr als 900 Mitgliedsorganisationen.

Im Kern beantwortet das TOGAF-Framework drei Fragen: Wo steht die Organisation heute? Wo soll sie morgen stehen? Und wie kommt sie dorthin? Es beschreibt, wie Architekturen in verschiedenen Bereichen eines Unternehmens systematisch entwickelt, verwaltet und weiterentwickelt werden können. Wer TOGAF konsequent einsetzt, kann Redundanzen reduzieren, die Kommunikation zwischen IT und Fachbereichen verbessern und eine transparente Grundlage für strategische Entscheidungen schaffen.

TOGAF 10: Was ist neu?

Im April 2022 veröffentlichte The Open Group TOGAF 10 und damit die bislang umfangreichste Überarbeitung des Standards. Drei Änderungen sind für CISOs und IT-Führungskräfte besonders relevant:

- Mehr „How-to“-Material: Die neue Version ergänzt abstrakte Konzepte um praxisnahe Anleitungen. Das macht die Anwendung für Einsteiger und kleinere Teams zugänglicher.

- Modulare Struktur: Das bisher monolithische Dokument wurde in eigenständige, separat nutzbare Module aufgeteilt. Organisationen können nun gezielt die Teile anwenden, die für ihren Kontext relevant sind, ohne das gesamte Framework implementieren zu müssen.

- Agile- und Transformations-Guidance: TOGAF 10 enthält deutlich erweiterte Anleitungen für agile Organisationen und Projekte der digitalen Transformation. Das schließt eine Lücke, die frühere Versionen offen ließen.

TOGAF-Eignung: Chancen und Grenzen im Enterprise-Einsatz

Welche Organisationen profitieren wirklich vom TOGAF-Framework und wo stößt es an Grenzen? Diese Frage stellen Praktiker immer wieder und die Antworten sind differenzierter, als viele Einführungsartikel vermuten lassen.

Wo TOGAF seinen größten Nutzen entfaltet, hängt stark vom Kontext ab. In großen Organisationen mit vielen Abteilungen, parallelen IT-Initiativen und gewachsenen Systemlandschaften kann ohne gemeinsame Architektursprache schnell ein „Fog of Complexity“ entstehen: Teams planen aneinander vorbei, Sicherheitsmaßnahmen greifen nicht konsequent und niemand hat den vollständigen Überblick. In solchen Umgebungen kann TOGAF helfen, wieder Orientierung zu schaffen.

Kleinere Organisationen und agile Teams ziehen da oft andere Schlüsse. Zu viel Struktur bremst, zu viele Artefakte verstauben. Wer das Framework als Pflichtübung betreibt, bekommt genau das: Pflichtübung. Wer es als Denkwerkzeug nutzt, kann echten Mehrwert herausziehen.

CISOs stehen dabei vor einer konkreten Frage: Wo ist der Ort in der Unternehmensarchitektur, an dem Sicherheitsanforderungen verbindlich verankert werden? Zwei Kernelemente sind dabei besonders relevant.

Architecture Content Framework (ACF)

Das Architecture Content Framework strukturiert, welche Artefakte in einer Enterprise-Architecture-Initiative entstehen und wie diese miteinander zusammenhängen. Es definiert Metamodell, Bausteine und Lieferobjekte. Für CISOs ist das unmittelbar relevant: Sicherheitsanforderungen, Risikobewertungen und Compliance-Vorgaben lassen sich so als anerkannte Architekturartefakte verankern, anstatt als isolierte Dokumente im Unternehmens-Silo zu verbleiben. Wer Sicherheit als festen Bestandteil des ACF definiert, kann dafür sorgen, dass sie in jede Architekturentscheidung einfließt.

Enterprise Continuum

Das Enterprise Continuum ist ein Klassifizierungsmodell für Architektur- und Lösungsartefakte. Es reicht von generischen Referenzmodellen bis hin zu unternehmensspezifischen Lösungen und kann dabei helfen, bestehende Architekturen systematisch weiterzuentwickeln. Für IT-Führungskräfte hat das einen praktischen Vorteil: Wiederverwendbare Bausteine werden sichtbar und die Lücke zwischen strategischer Vision und operativer Umsetzung schließt sich gezielter. Sicherheitsarchitektur-Muster lassen sich im Enterprise Continuum als wiederverwendbare Assets dokumentieren und in neuen Projekten einsetzen.

Das Human-Risk-Management-Dashboard von SoSafe kann als operative Komponente in eine TOGAF-konforme Enterprise Architecture eingebunden werden und dabei unterstützen, menschliche Risiken messbar und transparent zu machen, direkt an der Stelle, an der strategische Architektur und operatives Sicherheitsmanagement zusammentreffen.

Menschliche Risiken sichtbar machen

TOGAF-Domains: Die vier Architekturebenen im Überblick

Das TOGAF-Framework strukturiert Enterprise Architecture in vier klar abgegrenzte Domains, die zusammen die vollständige IT-Landschaft eines Unternehmens abbilden. Sie bilden das inhaltliche Fundament, auf dem die Architecture Development Method (ADM) und alle Architekturentscheidungen aufbauen. In der Praxis werden diese vier Domänen häufig mit dem Akronym BDAT zusammengefasst: Business, Data, Application, Technology.

TOGAF Business Architecture

Die Business-Architektur bildet den Ausgangspunkt jeder Enterprise-Architecture-Initiative. Sie beschreibt die Geschäftsstrategie, organisatorische Strukturen, Fähigkeiten, Prozesse und Governance-Modelle eines Unternehmens. Für CISOs ist diese Ebene besonders wichtig: Sicherheitsanforderungen müssen hier mit den übergeordneten Unternehmenszielen verknüpft werden. Nur wer versteht, welche Prozesse geschäftskritisch sind, kann Schutzmaßnahmen sinnvoll priorisieren.

TOGAF Data Architecture

Die Datenarchitektur definiert, welche Daten im Unternehmen existieren, wie sie strukturiert sind, wo sie gespeichert werden und wie sie fließen. Sie schafft die Grundlage für Datenschutz, Compliance und ein wirksames Zugriffsmanagement. Gerade im Kontext von Anforderungen wie der DSGVO oder NIS2 ist eine sauber dokumentierte Datenarchitektur keine Nice-to-have-Übung, sondern eine operative Notwendigkeit.

TOGAF Application Architecture

Die Applikationsarchitektur beschreibt die Systemlandschaft: welche Anwendungen im Einsatz sind, wie sie miteinander interagieren und welche Geschäftsfunktionen sie unterstützen. CISOs können diese Perspektive nutzen, um Angriffsflächen zu identifizieren, Abhängigkeiten zu verstehen und Sicherheitsmaßnahmen gezielt dort zu verankern, wo Systeme aufeinandertreffen. Eine fehlende oder veraltete Applikationsarchitektur kann dazu beitragen, dass Schwachstellen unentdeckt bleiben.

TOGAF Technology Architecture

Die Technologiearchitektur ist die unterste Schicht. Sie beschreibt die physische und logische Infrastruktur: Netzwerke, Server, Cloud-Umgebungen, Middleware und Sicherheitskomponenten. Hier werden die technischen Grundlagen gelegt, auf denen alle anderen Domains aufbauen. Für IT-Führungskräfte kann diese Ebene den Überblick über den tatsächlichen technischen Reifegrad der Organisation liefern, inklusive der Bereiche, in denen Sicherheitsinvestitionen den größten Hebel haben könnten.

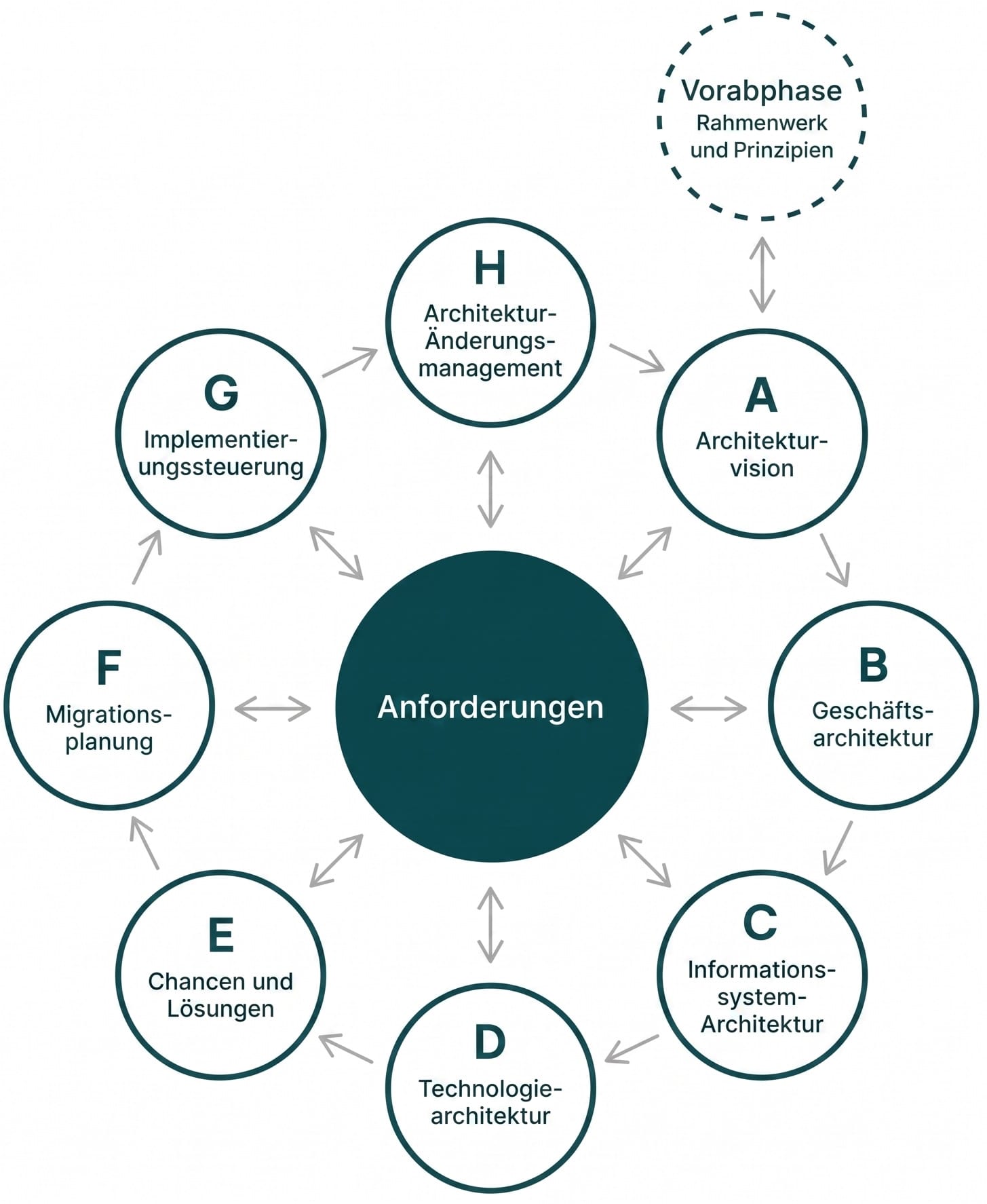

TOGAF ADM: Die acht Phasen der Architekturentwicklung

Die TOGAF Architecture Development Method (ADM) ist das Herzstück des Frameworks. Sie beschreibt, in welcher Reihenfolge und mit welchen Methoden eine Enterprise Architecture entwickelt, umgesetzt und weiterentwickelt wird. Die ADM ist iterativ aufgebaut: Sie endet nicht nach einem Durchlauf, sondern läuft in Zyklen, die kontinuierliche Verbesserung ermöglichen.

Der Prozess beginnt mit einer Vorbereitungsphase und einem zentralen Requirements-Management, das über alle Phasen hinweg aktiv bleibt. Es folgen die Phasen A bis H:

In der Praxis wird die ADM selten Schritt für Schritt von vorn durchlaufen. Wer eine bestehende Architektur weiterentwickelt, steigt mitten im Zyklus ein. Wer schnell liefern muss, legt Phasen zusammen. Das Framework lässt das ausdrücklich zu.

Von der Architektur zur Umsetzung

Das Human-Risk-Management-Dashboard von SoSafe macht den Faktor Mensch in Ihrer IT-Architektur sichtbar und steuerbar.

TOGAF-Zertifizierung: Kosten, Stufen und Nutzen

The Open Group bietet zwei Zertifizierungsstufen an. Level 1 legt die Grundlage: Terminologie, Kernkonzepte, Aufbau des Frameworks. Level 2 geht einen Schritt weiter und prüft, ob jemand das Framework in der Praxis anwenden kann, also Architekturentscheidungen trifft, Szenarien bewertet und den ADM-Zyklus gestaltet. Beide Stufen richten sich an Enterprise Architects, IT-Führungskräfte und Berater.

Beide Prüfungen können separat oder in einer kombinierten Prüfung abgelegt werden. Laut der offiziellen Gebührentabelle von The Open Group kostet die TOGAF Enterprise Architecture Part-1- und Part-2-Prüfungen jeweils 405 US-Dollar. Die kombinierte Prüfung (Part 1 und Part 2) ist für 610 US-Dollar erhältlich. Autorisierte Trainingsanbieter verlangen für Vorbereitungskurse zusätzlich je nach Format und Anbieter unterschiedliche Beträge.

Lohnt sich die TOGAF-Zertifizierung für Security Teams?

Für reine Security-Spezialisten ist die Zertifizierung kein Muss. Wer jedoch als CISO oder Security-Architect die Verbindung zwischen Sicherheitsstrategie und übergreifender Enterprise Architecture aktiv gestalten möchte, kann von einem zertifizierten Verständnis des Frameworks profitieren. TOGAF kann eine gemeinsame Sprache mit Enterprise Architects schaffen und dabei helfen, Sicherheitsanforderungen früher in Architekturentscheidungen einzubringen. Für andere Compliance-Ziele wie die ISO/IEC 27001-Zertifizierung ist TOGAF kein Ersatz, kann aber wertvolle strukturelle Vorarbeit leisten.

TOGAF vs. andere Frameworks: Die Governance-Perspektive

Das TOGAF-Framework ist kein Konkurrent zu Frameworks wie ISO/IEC 27001, NIST oder COBIT. Es operiert auf einer übergeordneten Ebene und kann als Governance-Schicht fungieren, die definiert, wie und wo andere Standards in der Unternehmensarchitektur zum Einsatz kommen. Ein Vergleich verdeutlicht die unterschiedlichen Schwerpunkte:

| Framework | Primärfokus | Verhältnis zu TOGAF |

| TOGAF | Enterprise Architecture, übergreifende IT-Governance | Übergeordnetes Management-Framework |

| ISO/IEC 27001 | Informationssicherheits-Managementsystem (ISMS) | Wird durch TOGAF in die Gesamtarchitektur eingebettet |

| NIST CSF | Cybersecurity-Risikosteuerung und -reaktion | Operatives Sicherheitsframework unter TOGAF-Governance |

| COBIT | IT-Governance und -Management, Prozessreife | Ergänzt TOGAF auf Management- und Kontroll-Ebene |

| SABSA | Sicherheitsarchitektur, risikobasiert | Komplementär zu TOGAF, speziell für Security Architecture |

| Zachman | Klassifikationsframework für Architekturartefakte | Konzeptionell verwandt, aber kein Prozessmodell |

| ArchiMate | Modellierungssprache für Enterprise Architecture | Häufig als Notation zusammen mit TOGAF eingesetzt |

Wer das TOGAF-Framework nicht als starres Regelwerk, sondern als strategischen Orientierungsrahmen versteht, legt die Basis für eine Enterprise Architecture, die Sicherheit, Compliance und Geschäftsziele dauerhaft zusammenhält.